Erfüllen Sie die NIS2-Anforderungen schneller

Factorial hilft Ihnen dabei, Compliance schneller zu erreichen, indem bis zu 65 % des Aufwands automatisiert werden. Ersetzen Sie fragmentierte Tools und anfällige Tabellen durch ein einheitliches IT-Betriebssystem. Automatisieren Sie die Endpoint-Sicherheit, steuern Sie SaaS-Zugriffe und erstellen Sie Audit-Nachweise nahtlos.

100%

In der EU gehostet

10 Mio. €

Oder 2 % des Jahresumsatzes als Bußgeld

160k+

Von NIS2 betroffene Unternehmen

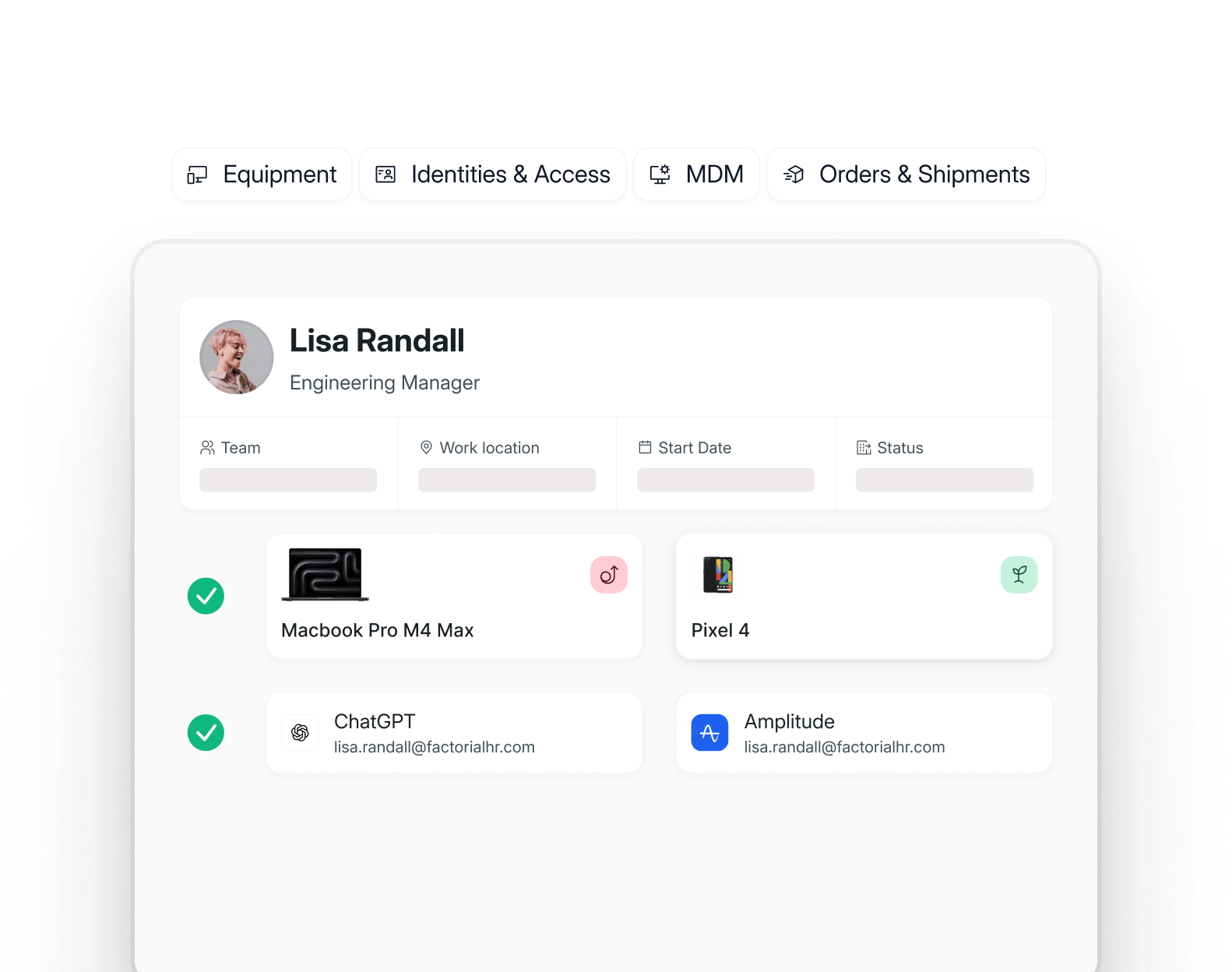

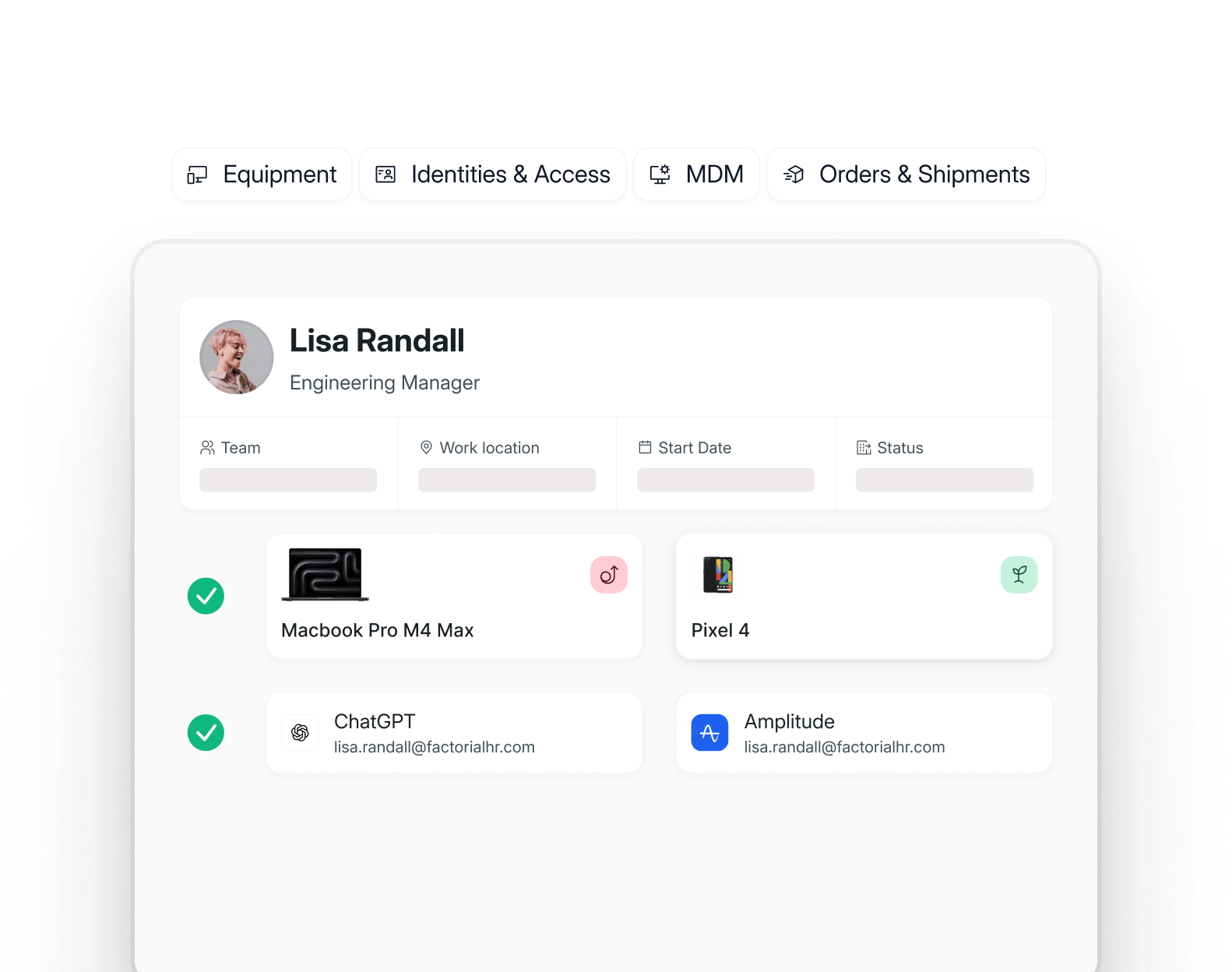

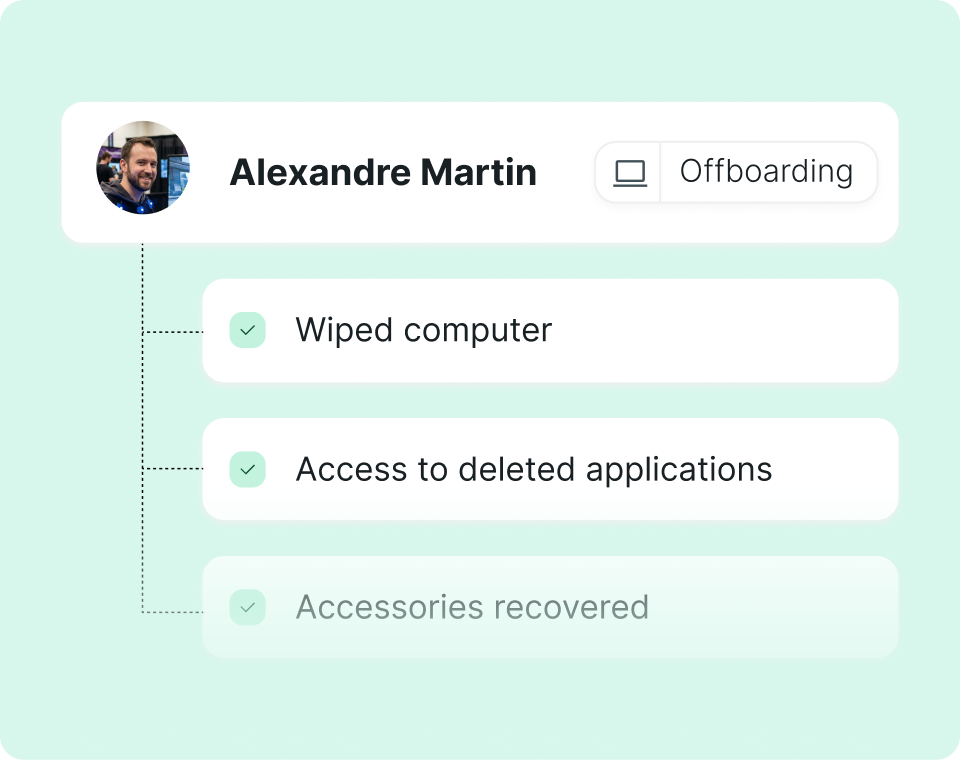

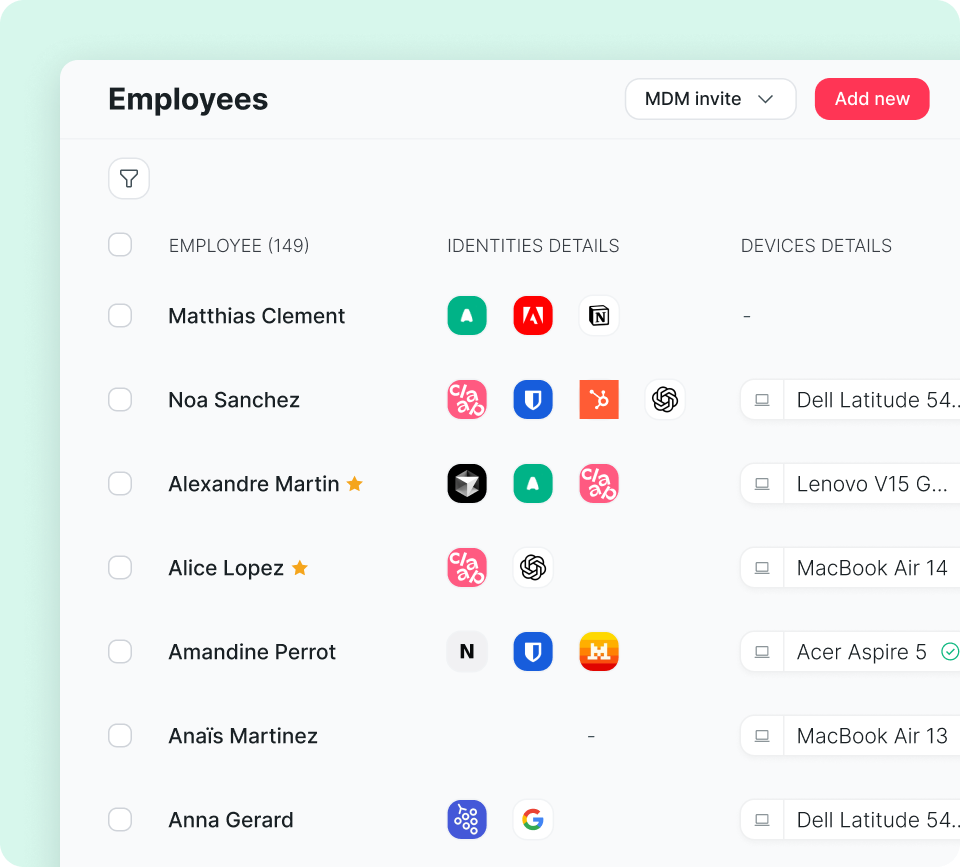

NIS2: Zugriffsmanagement

Steuern Sie, wer in Ihrem Unternehmen worauf zugreifen kann

NIS2 verlangt, dass Sie nachweisen können, wie Zugriffe verwaltet werden, und nicht nur, dass sie kontrolliert sind. Factorial IT automatisiert Eintritte, Rollenwechsel und Austritte und dokumentiert klar, wer wann und warum Zugriff hatte.

- Zugriffe beim Offboarding automatisch entziehen

- Vergeben Sie Zugriffe nach Rolle und Abteilung

- Exportieren Sie Nachweise zu Zugriffen und SaaS-Konten

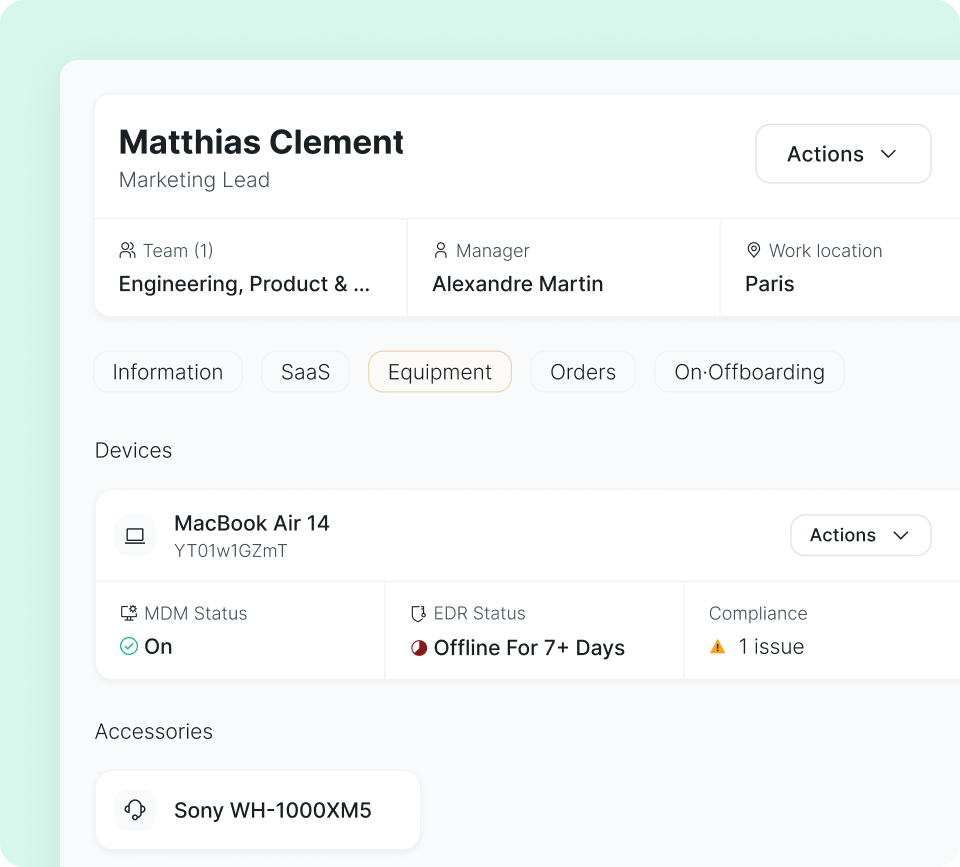

NIS2: Kryptografie und Schwachstellen

Eine sichere Grundlage für jeden Endpoint

NIS2 verlangt technische Maßnahmen zum Schutz von Daten und zur Reduzierung von Risiken auf jedem Endpoint. Factorial IT standardisiert Verschlüsselung und Sicherheitseinstellungen in Ihrer gesamten Geräteflotte, damit jedes Gerät von Anfang an geschützt ist und Sie dies jederzeit nachweisen können.

- Vollständige Festplattenverschlüsselung durchsetzen und überwachen

- Sicherheitsstatus und Compliance je Gerät verfolgen

- Geräte mit Sicherheitsrichtlinien ab dem ersten Tag bereitstellen

NIS2: Nachweise und Verantwortlichkeit

Nachweis, dass Kontrollen vorhanden sind

Bei NIS2 geht es nicht nur darum, Kontrollen einzuführen. Gefordert ist auch der fortlaufende Nachweis, dass Risiken gesteuert und Sorgfaltspflichten erfüllt werden. Factorial IT macht aus dem IT-Alltag auditfähige Nachweise, mit klaren Verantwortlichkeiten, sichtbarem Sicherheitsstatus und einer vollständigen Historie aller Maßnahmen.

- Live-Bestand aller Assets mit klarer Zuständigkeit

- Audit-Protokolle zu Aktionen und Änderungen

- Exportierbare Compliance-Berichte

NIS2: Schwachstellenmanagement

Patch-Compliance für Ihre gesamte Geräteflotte

NIS2 verlangt von Unternehmen, die Anfälligkeit für Schwachstellen zu reduzieren und Systeme dauerhaft sicher konfiguriert zu halten. Factorial IT hilft Ihnen, den Patch-Status Ihrer gesamten Flotte zu verfolgen, veraltete oder nicht konforme Geräte zu erkennen und klar zu dokumentieren, wo weiterhin Sicherheitslücken bestehen.

- Verfolgen Sie Betriebssystemversionen und veraltete Geräte in der gesamten Flotte

- Baseline-Konfigurationen durchsetzen, um Fehlkonfigurationen zu reduzieren

- Posture-Reports für Audits und wiederkehrende Prüfungen exportieren

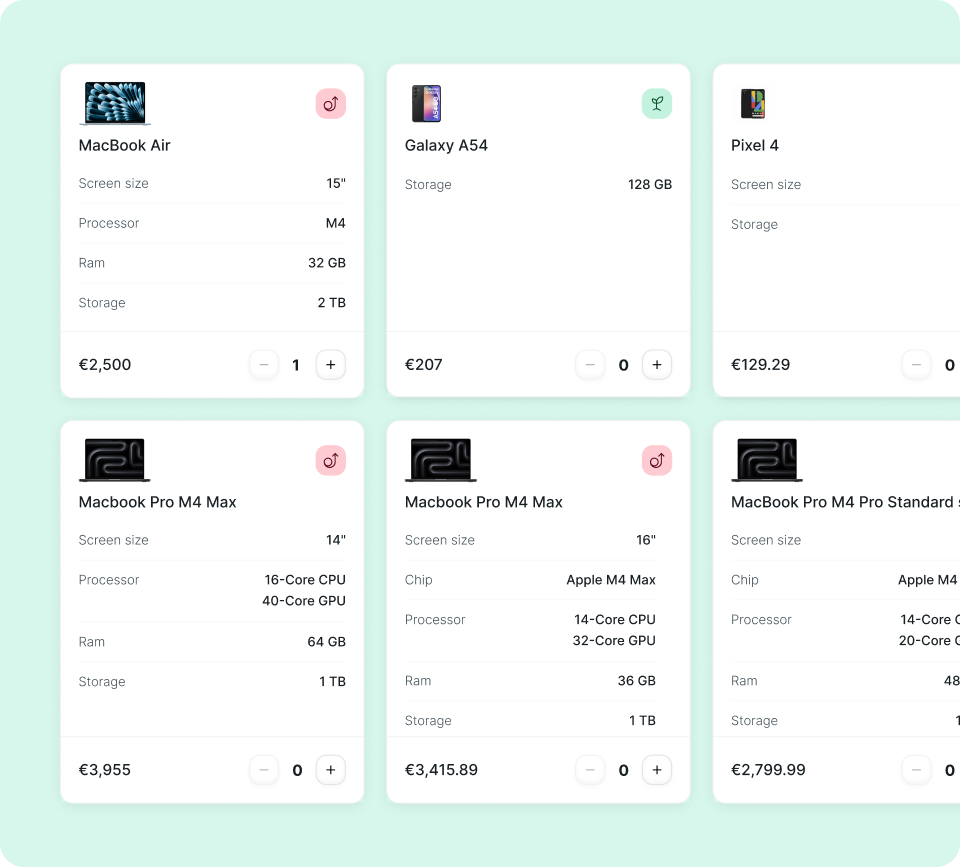

- Factorial verbindet HR und IT damit Sicherheitsrichtlinien automatisch angewendet werden Vom Onboarding bis zum Offboarding werden Zugriffe und Geräte bei jeder Rollenänderung aktualisiert Erhalten Sie auditfähige Nachweise ohne manuellen Aufwand

Sehen Sie, wie Factorial Sie auf NIS2 vorbereitet

Machen Sie aus den NIS2-Anforderungen umsetzbare Kontrollen: Zugriffs-Governance, Sicherheitsbaselines für Endgeräte, Patch-Status und auditfähige Nachweise.

- Automatisierte Zugriffskontrolle: Joiner-, Mover- und Leaver-Workflows entziehen Zugriffe sofort und verhindern verwaiste Konten.

- Endgerätesicherheit standardmäßig integriert: Verschlüsselung und Baseline-Richtlinien auf Mac und Windows vom ersten Tag an durchsetzen.

- Transparenz bei Schwachstellen und Patches: Betriebssystemversionen nachverfolgen, veraltete Geräte erkennen und Sicherheitsabweichungen in der gesamten Flotte reduzieren.

- Auditfähige Nachweise: Live-Inventar aller Assets, Aktionsprotokolle und exportierbare Berichte, um kontinuierliche Kontrolle nachzuweisen.

Jaume Puig, CTO

„Wenn Ihr IT-Team Laptops noch manuell konfiguriert, SaaS-Lizenzen in Tabellen verwaltet und Zugriffe beim Austritt von Mitarbeitenden manuell entzieht, wird Ihr Audit scheitern.“

Setzen Sie die NIS2-Anforderungen mühelos um

Gehen Sie über reine Kontrollen hinaus: Halten Sie Meldefristen ein, reduzieren Sie Drittrisiken und stellen Sie den Betrieb schnell wieder her.

Vorbereitung auf die Meldung von Sicherheitsvorfällen

Identifizieren Sie betroffene Assets, protokollieren Sie ergriffene Maßnahmen und exportieren Sie die erforderlichen Nachweise.

Transparenz über Lieferkette und Shadow IT

Sehen Sie, welche SaaS-Anbieter genutzt werden, wer dafür verantwortlich ist und wer Zugriff hat.

Betriebliche Wiederherstellung und Kontinuität

Stellen Sie Geräte neu bereit und richten Sie sichere Zugriffe schnell wieder her, mit einer auditfähigen Zeitleiste.

Häufig gestellte Fragen

zur NIS2-Richtlinie