Unternehmen entstehen laut aktueller Bitkom-Studie jährlich Schäden in Höhe von nahezu 300 Milliarden Euro. Die zunehmende Digitalisierung sowie die Nutzung verschiedener Software- und Hardwarelösungen im Unternehmensalltag stellen neue Anforderungen an Unternehmen in Bezug auf Cybersecurity und IT-Sicherheit. Welche Maßnahmen Unternehmen ergreifen können, um ihre Daten und Informationen vor Angriffen zu schützen, und wie IT Asset Management sie dabei unterstützt, erfahren Sie im folgenden Artikel.

Das Wichtigste in Kürze:

- Die fortschreitende Digitalisierung macht den Schutz digitaler Infrastrukturen zur zentralen Aufgabe für jedes moderne Unternehmen.

- Durch ganzheitliche IT-Sicherheitslösungen und die Absicherung mobiler Endgeräte wird die Cyber-Resilienz gegenüber Angriffen wie Ransomware oder Phishing gestärkt.

- Ein strukturiertes IT Asset Management hilft dabei, den Überblick über Hardware und genutzte Cloud-Dienste zu behalten und Compliance-Vorgaben sicher umzusetzen.

Definition: Was ist IT-Sicherheit?

IT-Sicherheit (engl. IT security, manchmal auch Cyber-Sicherheit, Cybersicherheit oder Cybersecurity) bezeichnet den Schutz der Informationstechnologie und digitalen Informationen im Unternehmenskontext. Ziel der IT-Sicherheit ist es, alle IT-Systeme und Daten eines Unternehmens durch technische und organisatorische Maßnahmen so zu schützen, dass sichergestellt ist, dass digitale Informationen geschützt werden vor:

- unbefugtem Zugriff (z. B. Cyberangriffen)

- Missbrauch

- Manipulation

- Ausfall

- Zerstörung

IT-Security: Welche Sicherheitsziele gibt es in der IT?

Grundsätzlich basiert die IT-Sicherheit auf drei fundamentalen Zielen der Informationssicherheit, die auch als CIA-Triade bezeichnet werden (CIA steht für Confidentiality, Integrity, Availability).

Diese Ziele sollen durch verschiedene technische und organisatorische Maßnahmen sichergestellt werden: Vertraulichkeit, Integrität und Verfügbarkeit.

1. Vertraulichkeit

Vertraulichkeit bedeutet, dass nur autorisierte Personen Zugriff auf bestimmte Systeme und Daten haben dürfen.

Alle IT-Sicherheitsmaßnahmen müssen so gestaltet sein, dass unbefugte Personen keinen Zugang erhalten.

Beispiele für Maßnahmen:

- Benutzerkonten mit Rollen- und Rechtevergabe

- Zugriffsbeschränkungen

- Passwörter und Zwei-Faktor-Authentifizierung

2. Integrität

Integrität bedeutet, dass Daten korrekt, vollständig und unverändert bleiben und nicht unbefugt manipuliert werden können.

Beispiele für Maßnahmen:

- Prüfziffern und Hash-Werte

- Protokollierung von Änderungen

- Zugriffsbeschränkungen und Versionskontrollen

3. Verfügbarkeit

Verfügbarkeit bedeutet, dass Systeme, Anwendungen und Daten jederzeit für berechtigte Nutzer*innen zugänglich sind, wenn sie benötigt werden.

Beispiele für Maßnahmen:

- Datensicherungen (Backups)

- Redundante Systeme

- Schutz vor Ausfällen und Cyberangriffen (z. B. DDoS-Schutz)

Welche 5 Säulen der IT-Sicherheit gibt es?

Die zuvor genannten drei Grundsätze der CIA-Triade (Vertraulichkeit, Integrität, Verfügbarkeit) werden in der Praxis häufig um Authentizität und Nichtabstreitbarkeit (Non-Repudiation) ergänzt, sodass man von fünf Säulen der IT-Sicherheit spricht.

In Deutschland gibt zudem das Bundesamt für Sicherheit in der Informationstechnik (BSI) wichtige Standards vor.

Darüber hinaus existieren spezifische Sicherheitsmodelle wie:

- Zero-Trust-Sicherheitsmodell: Keinem Benutzer oder Gerät wird automatisch vertraut; jeder Zugriff wird kontinuierlich überprüft und autorisiert („Never trust, always verify“).

- DORA-Verordnung (EU): Regulatorisches Rahmenwerk, das besondere Anforderungen an IT-Sicherheit, digitale Resilienz und Risikomanagement für Finanzunternehmen definiert.

Cyber Security: Warum ist die IT-Sicherheit für Unternehmen so wichtig?

IT-Sicherheit ist für Unternehmen kein „Nice-to-have“ mehr, sondern ein essenzieller und notwendiger Bestandteil des Unternehmensalltags. Sie muss fest in alle Geschäftsprozesse integriert werden, da Unternehmen heute in hohem Maße digital arbeiten.

Eine aktuelle Bitkom-Studie belegt die Relevanz: Der deutschen Wirtschaft entsteht durch Cyberangriffe jährlich ein Gesamtschaden von fast 200 Milliarden Euro. Mitarbeitende nutzen im Homeoffice oft verschiedene Endgeräte, was das Risiko für Malware und Phishing erhöht. Unzureichende Sicherheitsvorkehrungen führen zu Finanzschäden und DSGVO-Verstößen. Das kann letztlich zu Reputationsschäden und Verlust des Kundenvertrauens führen. Aufgrund der hohen Relevanz ist auch die berufliche Perspektive attraktiv: Nach einer IT-Sicherheit-Ausbildung liegt das IT-Sicherheit-Gehalt meist deutlich über dem Durchschnitt anderer Branchen.

Zu den häufigsten Cyberbedrohungen zählen unter anderem:

- Malware: Beinhaltet Viren, Würmer und Trojaner. Besonders gefährlich ist Ransomware, die Systeme verschlüsselt und Lösegeld erpresst.

- Phishing: Betrügerische E-Mails oder Webseiten, die sensible Daten stehlen. Oft als Spam getarnt, dienen diese E-Mails der Verbreitung von Schadsoftware.

- DDoS-Attacken: Ziel ist es, Dienste durch eine Flut an Anfragen lahmzulegen, oft ausgeführt durch ferngesteuerte Botnetze (infizierte Computer).

- Advanced Persistent Threats (APTs): Hochkomplexe, gezielte Angriffe, die sich langfristigen Zugriff auf Netzwerke verschaffen.

- Schwachstellen: Cyberkriminelle nutzen gezielt Sicherheitslücken in Hard- oder Software aus, um Angriffe durchzuführen.

Unzureichende IT-Sicherheit kann zu erheblichen finanziellen Schäden, Betriebsunterbrechungen und Datenverlusten führen. Darüber hinaus sind Unternehmen verpflichtet, gesetzliche Vorgaben und Compliance-Anforderungen wie die Datenschutz-Grundverordnung (DSGVO) einzuhalten. Verstöße können hohe Geldstrafen und rechtliche Konsequenzen nach sich ziehen.

Nicht zuletzt dient IT-Sicherheit dem Schutz von Kunden-, Mitarbeiter- und Unternehmensdaten und ist entscheidend für den Erhalt von Vertrauen, Reputation und Wettbewerbsfähigkeit eines Unternehmens.

IT-Grundschutz: Was gehört alles zur IT-Sicherheit?

Welche Maßnahmen gehören alles zur IT-Sicherheit in Unternehmen?

Um die oben genannten Probleme und Bedrohungen erfolgreich abzuwenden, sind professionelle IT-Sicherheitslösungen und Maßnahmen essenziell, die Unternehmen zum Schutz ihrer Daten und Systeme anwenden können:

- Zugriffskontrollen und Rechtevergabe

- Schutz von Endgeräten (z. B. Laptops, Tablets, Smartphones)

- regelmäßige Software-Updates und Patch-Management

- Einsatz von Firewalls und Antivirensoftware

- Absicherung von Cloud- und SaaS-Anwendungen

- Schutz vor Insider-Angriffen

- Einhaltung gesetzlicher Vorgaben (z. B. DSGVO)

- klare IT- und Sicherheitsrichtlinien für Mitarbeitende

Factorial IT Asset Management: So setzen Unternehmen IT-Sicherheit und Cyberresilienz im Betrieb um

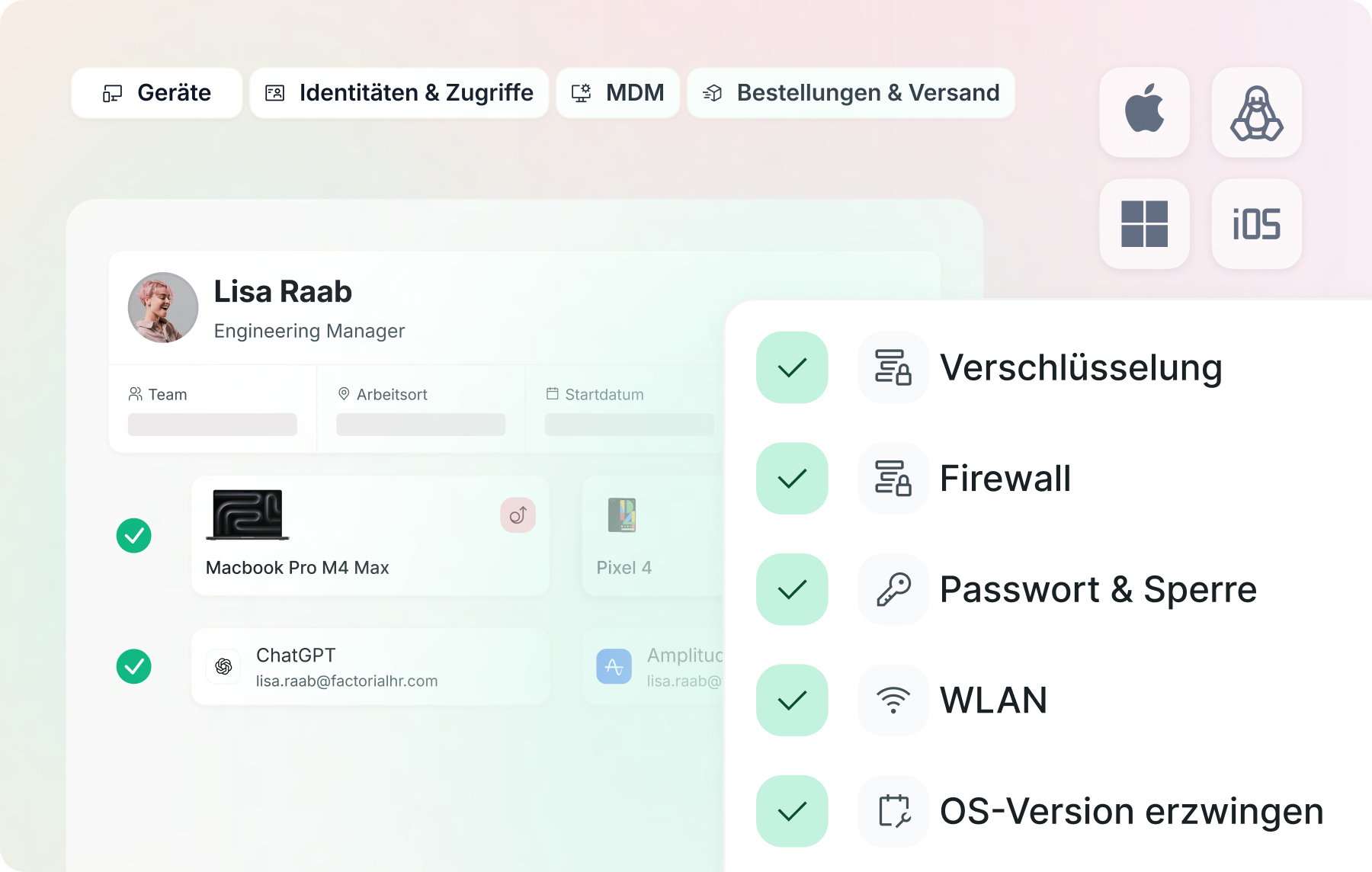

Um IT-Sicherheitsmaßnahmen effektiv umzusetzen, ist es für Unternehmen entscheidend, zunächst einen vollständigen Überblick über ihre IT-Assets zu haben. IT-Assets sind dabei alle IT-Geräte und digitalen Ressourcen, die im Unternehmen im Einsatz sind, etwa Computer, Laptops, Tablets, Smartphones und Softwareanwendungen.

Unternehmen müssen wissen:

- Welche IT-Assets sich im Unternehmen befinden und im Einsatz sind

- Wem die Geräte zugeordnet sind und wie sie genutzt werden

- Welche Software auf den Geräten installiert und verwendet wird

- In welchem Sicherheitszustand sich die Geräte befinden

(z. B. aktuelle Software, aktive Sicherheitsfunktionen, Zugriffsschutz)

Ein strukturiertes IT Asset Management unterstützt Unternehmen dabei, diese Anforderungen im Arbeitsalltag zuverlässig umzusetzen. Es ermöglicht die zentrale Verwaltung aller IT-Geräte sowie die eindeutige Zuordnung zu Mitarbeitenden und schafft damit Transparenz und Kontrolle.

Dies ist beispielsweise mit dem IT Asset Management der Business-Management-Software von Factorial möglich.

Funktionen des IT-Asset-Managements von Factorial

MDM (Mobile Device Management):

Zentrale Verwaltung und Absicherung aller Unternehmensgeräte. Bei Verlust oder Diebstahl können Geräte sofort gesperrt oder vollständig gelöscht werden, um Unternehmensdaten zu schützen.

Ready-to-Go Devices:

Neue Geräte sind bereits vorkonfiguriert. Mitarbeitende melden sich an und erhalten automatisch Zugriff auf alle benötigten Anwendungen – ohne zusätzlichen IT-Aufwand.

SaaS- & Zugriffsmanagement:

Automatische Vergabe von Software- und Systemzugängen für neue Mitarbeitende sowie der sofortige Entzug aller Zugriffsrechte beim Austritt (z. B. E-Mail, Slack, Google).

Zentrale Beschaffung (Procurement):

Verwaltung von Kauf, Miete, Lieferung und Lagerung der Hardware über einen Anbieter. Eine einheitliche monatliche Abrechnung vereinfacht die Verwaltung und das Rechnungswesen.