Cybersicherheit ist nicht mehr nur eine Angelegenheit der IT-Abteilung, sondern hat sich zu einem Schlüsselelement für die Kontinuität eines jeden Unternehmens entwickelt. Die Zunahme von Cyberangriffen in Europa hat die Europäische Union dazu veranlasst, ihren Rechtsrahmen durch die NIS2-Richtlinie zu verstärken, eine Verordnung, die die digitalen Sicherheitsverpflichtungen für Tausende von Organisationen erweitert.

In Deutschland wird ihre Umsetzung neue Anforderungen an das Risikomanagement, die Meldung von Vorfällen und die direkte Verantwortung der Geschäftsführung mit sich bringen. In diesem Artikel erklären wir Ihnen alles, was Sie über die NIS2-Richtlinie in Deutschland wissen müssen.

Was ist die NIS2-Richtlinie?

Die NIS2-Richtlinie (Richtlinie (EU) 2022/2555) ist die neue europäische Cybersicherheitsverordnung, die den Anwendungsbereich der vorangegangenen NIS-Richtlinie (verabschiedet 2016) ersetzt und erweitert. Ihr Ziel ist es, das gemeinsame Sicherheitsniveau von Netz- und Informationssystemen in der gesamten Europäischen Union zu stärken.

Die 2022 verabschiedete NIS2 reagiert auf einen Kontext, der durch die Zunahme von Cyberangriffen, hybriden Bedrohungen und einer wachsenden digitalen Abhängigkeit von Unternehmen und öffentlichen Verwaltungen geprägt ist. Zu diesem Zweck legt sie strengere Anforderungen fest in den Bereichen:

- Risikomanagement im Bereich der Cybersicherheit.

- Meldepflicht für schwerwiegende Vorfälle.

- Überwachung und Kontrolle durch die nationalen deutschen Behörden, vor allem das BSI – Bundesamt für Sicherheit in der Informationstechnik, sowie sektorale Regulierungsbehörden wie die BNetzA (Telekommunikation) oder die BaFin (Finanzen).

- Direkte Verantwortung der Leitungsorgane.

Eine der wichtigsten Neuerungen der NIS2 ist die erhebliche Ausweitung der Zahl der Sektoren und Einrichtungen, die zur Einhaltung der Richtlinie verpflichtet sind. Dazu gehören nicht nur die klassischen wesentlichen Betreiber (Energie, Verkehr, Gesundheit), sondern auch Sektoren wie digitale Dienste, Abfallwirtschaft, verarbeitendes Gewerbe, IKT-Anbieter u. a., die auf deutsche Unternehmen anwendbar sind.

Mehr als nur eine einfache regulatorische Aktualisierung führt die NIS2 einen homogenen und anspruchsvolleren Rahmen in der gesamten EU ein, der Organisationen dazu verpflichtet, eine präventive und strukturierte Kultur der Cybersicherheit zu etablieren, die an den deutschen Kontext angepasst ist.

Unterschied zwischen NIS2 und NIS1

Die wesentlichen Unterschiede zwischen der NIS2-Richtlinie und der NIS-Richtlinie lassen sich wie folgt zusammenfassen:

- Größerer Anwendungsbereich: Die NIS2 erweitert die Anzahl der Sektoren und Unternehmen, die zur Einhaltung der Vorschriften verpflichtet sind, anwendbar auf deutsche Organisationen in kritischen und strategischen Sektoren.

- Höhere Anforderungen an die Cybersicherheit: Sie legt detailliertere Anforderungen an das Risikomanagement, interne Richtlinien und die Sicherheit der Lieferkette fest.

- Strengere Meldung von Vorfällen: Sie legt konkretere Fristen und klarere Verfahren für die Meldung schwerwiegender Vorfälle fest.

- Mehr Überwachung und Sanktionen: Sie verstärkt die Kontrolle durch die Behörden und verschärft das Sanktionssystem.

- Verantwortung der Geschäftsführung: Sie bindet die Verwaltungsorgane direkt in die Einhaltung der Vorschriften ein.

Ziele der NIS2-Richtlinie

Die NIS2-Richtlinie entstand mit dem Ziel, die Cybersicherheit im gesamten Gebiet der Europäischen Union zu stärken und mit einer immer komplexeren digitalen Welt Schritt zu halten, die anfällig für Risiken und Bedrohungen ist. Es geht nicht nur darum, Regeln und Verpflichtungen festzulegen, sondern einen Rahmen zu schaffen, um das Sicherheitsniveau von Organisationen, einschließlich deutscher Unternehmen und Behörden, unter europäischen Standards zu erhöhen.

Zu den Hauptzielen der NIS2-Verordnung gehören:

- Die Gewährleistung eines hohen gemeinsamen Cybersicherheitsniveaus innerhalb der EU, die Harmonisierung der Anforderungen zwischen den Mitgliedstaaten und die Sicherstellung ihrer Anwendung in Deutschland.

- Die Verbesserung der Resilienz wesentlicher und wichtiger Einrichtungen, um signifikante Risiken von Unterbrechungen kritischer Dienste zu minimieren.

- Die Implementierung von Mindestmaßnahmen für das Risikomanagement, einschließlich Sicherheitsmaßnahmen, Bedrohungsanalysen, Kontinuitätsplänen usw.

- Die Verbesserung der Prozesse zur Meldung von Vorfällen, um eine schnelle Reaktion zu gewährleisten.

- Die Verbesserung der Zusammenarbeit und des Informationsaustauschs zwischen nationalen Behörden (wie dem BSI) und europäischen Institutionen.

- Die Verbesserung von Überwachung und Compliance durch ein klareres und abschreckenderes Sanktionssystem, das auf deutsche Organisationen anwendbar ist.

Wie ist die Situation von NIS2 in Deutschland?

Die NIS2-Richtlinie legt einen europäischen Cybersicherheitsrahmen fest, der die Mitgliedstaaten verpflichtet, ihre nationale Gesetzgebung zu aktualisieren, um wesentliche und wichtige Einrichtungen besser zu schützen. Obwohl die Richtlinie 2022 auf europäischer Ebene verabschiedet wurde, musste jedes Land sie in sein internes Rechtssystem umsetzen.

In Deutschland erfolgte diese Umsetzung durch das NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG), ein Gesetz, das die deutsche Cybersicherheitsgesetzgebung grundlegend reformiert und den Anwendungsbereich des BSI-Gesetzes (das Gesetz zur Regelung der Sicherheit in der Informationstechnik) erweitert.

Zu den relevantesten Aspekten der Situation in Deutschland gehören:

- Inkrafttreten des Gesetzes: Das NIS2UmsuCG wurde im November 2025 vom Bundestag verabschiedet und trat am 6. Dezember 2025 in Kraft, womit die NIS2-Richtlinie offiziell in deutsches Recht überführt wurde.

- Keine Übergangsfrist: Deutschland hat sich für eine sofortige Anwendung der Norm entschieden, was bedeutet, dass betroffene Unternehmen verpflichtet sind, alle Sicherheitsanforderungen seit dem Inkrafttreten des Gesetzes am 6. Dezember 2025 zu erfüllen.

- Registrierungsfrist abgelaufen: Das Registrierungsportal des BSI wurde am 6. Januar 2026 aktiviert, und die offizielle Frist für die Anmeldung von Organisationen endete am vergangenen 6. März 2026. Unternehmen, die dies noch nicht getan haben, befinden sich bereits außerhalb der Frist und müssen ihre Situation dringend regulieren, um Sanktionen zu vermeiden.

- Pflichtregistrierung beim BSI: Das Registrierungsportal des Bundesamtes für Sicherheit in der Informationstechnik (BSI) wurde am 6. Januar 2026 aktiviert, und betroffene Organisationen mussten sich bis zum 6. März 2026 registrieren.

- Erhebliche Ausweitung des Anwendungsbereichs: Die neue Verordnung erweitert die Zahl der vom BSI überwachten Organisationen von etwa 4.500 auf ca. 30.000 Unternehmen in Deutschland, einschließlich Einrichtungen kritischer Sektoren und Unternehmen, die als „wichtig“ für die Wirtschaft gelten.

- Stärkung der Sicherheitsverpflichtungen: Die betroffenen Organisationen müssen Risikomanagementmaßnahmen implementieren, Cybersicherheitsvorfälle melden und die direkte Überwachung dieser Maßnahmen durch die Unternehmensführung sicherstellen.

Welche Unternehmen sind zur Einhaltung von NIS2 verpflichtet?

Die NIS2-Richtlinie erweitert den Anwendungsbereich im Vergleich zu NIS1 erheblich und bezieht nicht nur Betreiber wesentlicher Dienste ein, sondern auch wichtige Einrichtungen aus verschiedenen strategischen Sektoren. Dies bedeutet, dass sich viel mehr Unternehmen an die Anforderungen für Cybersicherheit und Risikomanagement anpassen müssen.

In Deutschland unterscheidet die Verordnung hauptsächlich zwischen zwei Kategorien von Organisationen: Besonders wichtige Einrichtungen und Wichtige Einrichtungen. Beide unterliegen Cybersicherheitsverpflichtungen und der Aufsicht durch das Bundesamt für Sicherheit in der Informationstechnik (BSI).

Zu den am stärksten betroffenen Organisationen gehören:

- Energie- und Wassersektor: Unternehmen für Strom, Gas, Wasser und Kraftstoffverteilung.

- Verkehr: Luft-, Schienen-, See- und Straßenverkehrsunternehmen.

- Gesundheit: Krankenhäuser, Labore und Anbieter kritischer Gesundheitsdienstleistungen.

- Digitale Dienste: Cloud-Anbieter, Rechenzentren, digitale Infrastrukturen, Suchmaschinen und digitale Plattformen.

- Öffentliche Verwaltung: Behörden und Einrichtungen, die wesentliche Dienste für die Gesellschaft verwalten.

- Kritische Industrien: Herstellung wesentlicher Produkte, Lebensmittelproduktion, Chemikalien und kritische Technologien.

- Andere strategische Anbieter: Abfallentsorgungsunternehmen, Telekommunikation und IKT-Anbieter, die Teil kritischer Lieferketten sind.

Als allgemeine Regel führt die NIS2 das Kriterium des Ausschlusses kleiner Unternehmen ein. Dies bedeutet, dass die Verordnung hauptsächlich für Einrichtungen gilt, die die Schwellenwerte für mittlere Unternehmen überschreiten, d. h. Organisationen mit mehr als 50 Mitarbeitern oder einem Jahresumsatz von über 10 Millionen Euro.

Es gibt jedoch bestimmte Ausnahmen, bei denen die Unternehmensgröße nicht über die Compliance-Pflicht entscheidet. Dies kann beispielsweise Anbieter öffentlicher elektronischer Kommunikationsnetze, Vertrauensdiensteanbieter oder Einrichtungen betreffen, die eine kritische Rolle innerhalb einer wesentlichen Lieferkette spielen.

Darüber hinaus enthält die deutsche Gesetzgebung eine De-minimis-Regel, die es erlaubt, bestimmte Tätigkeiten auszuschließen, wenn ihr Gewicht innerhalb des Unternehmens marginal ist. Diese Besonderheit zwingt Organisationen dazu, sowohl ihre Tätigkeit als auch ihren Umsatz im Detail zu analysieren, um zu bestätigen, ob sie der Verordnung unterliegen.

Sanktionen bei Nichteinhaltung der NIS2-Richtlinie

Das Sanktionssystem der NIS2-Richtlinie macht Cybersicherheit zu einer strategischen Priorität für Organisationen. In Deutschland kann die Nichteinhaltung der Verpflichtungen erhebliche Bußgelder und Verwaltungsmaßnahmen durch die zuständigen Behörden nach sich ziehen.

Höhe der Verwaltungsgelder

Die Verordnung unterscheidet zwischen zwei Kategorien von Einrichtungen: Besonders wichtige Einrichtungen und Wichtige Einrichtungen. Bei Verstößen im Zusammenhang mit Risikomanagementmaßnahmen wird der jeweils höhere Betrag aus dem Festbetrag und dem Prozentsatz des Umsatzes angewandt:

| Art der Einrichtung | Höchstbußgeld (Festbetrag) | Höchstbußgeld (% des Umsatzes) |

| Besonders wichtige Einrichtungen | Bis zu 10.000.000 € | Bis zu 2 % des weltweiten Jahresumsatzes |

| Wichtige Einrichtungen | Bis zu 7.000.000 € | Bis zu 1,4 % des weltweiten Jahresumsatzes |

Wichtig: Zusätzlich zu diesen Bußgeldern für mangelnde technische Maßnahmen legt die deutsche Gesetzgebung fest, dass die Nichteinhaltung administrativer Pflichten (wie die nicht fristgerechte Registrierung beim BSI oder die Nichtmeldung von Vorfällen) zusätzliche Bußgelder von bis zu 500.000 € nach sich ziehen kann.

Verantwortung der Geschäftsführung

Einer der relevantesten Aspekte der NIS2 ist, dass sie nicht nur das Unternehmen sanktioniert, sondern auch klare Verantwortlichkeiten für die Führung der Organisation festlegt.

- Verantwortung der Geschäftsführung: Die Leitungsorgane müssen die Cybersicherheits-Risikomanagementmaßnahmen genehmigen und überwachen. Die Nichteinhaltung dieser Verpflichtungen kann zu direkten Verantwortlichkeiten für die Führungskräfte führen.

- Überwachung durch die Behörden: Das BSI kann von Unternehmen den Nachweis verlangen, dass sie angemessene Risikomanagement- und Sicherheitsmaßnahmen implementiert haben.

- Fortbildungspflicht: Die Verordnung verlangt, dass Führungskräfte eine angemessene Fortbildung im Bereich Cybersicherheit erhalten, um sicherzustellen, dass sie die von der Organisation ergriffenen Maßnahmen korrekt überwachen können.

Wie bereitet man sich auf die Einhaltung von NIS2 vor?

Im Gegensatz zu früheren Verordnungen ist die NIS2 verpflichtend und erfordert von Unternehmen einen kontinuierlichen Ansatz für das Risikomanagement, nicht nur punktuelle Maßnahmen.

In Deutschland müssen die betroffenen Organisationen nach dem Inkrafttreten des NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetzes (NIS2UmsuCG) sicherstellen, dass sie die von der Verordnung und vom Bundesamt für Sicherheit in der Informationstechnik (BSI) festgelegten Anforderungen erfüllen.

Um sich auf die Richtlinie vorzubereiten und anzupassen, können Unternehmen fünf grundlegende strategische Säulen verfolgen.

1. Identifizieren, ob das Unternehmen NIS2-pflichtig ist

- Identifizieren, ob es sich um eine besonders wichtige oder eine wichtige Einrichtung handelt, basierend auf Sektor und Größe.

- Registrierung der Organisation im BSI-Portal; hierfür sind das ELSTER-Unternehmenszertifikat und ein MUK-Konto zwingend erforderlich. Die offizielle Registrierungsfrist endete am 6. März 2026, daher muss dieser Vorgang sofort nachgeholt werden, falls er noch nicht erfolgt ist.

- Bewertung der Lücke (Gap-Analyse) zwischen der aktuellen Sicherheit und den neuen Anforderungen des NIS2UmsuCG.

- Führen eines aktuellen Verzeichnisses aller IT- und OT-Assets, die mit wesentlichen Diensten verbunden sind.

2. Governance und Engagement der Geschäftsführung

- Sicherstellen, dass die Geschäftsführung die Cybersicherheitsrichtlinien aktiv überwacht und unterstützt.

- Benennung eines Informationssicherheitsbeauftragten (CISO) mit ausreichenden Befugnissen und Ressourcen.

- Etablierung interner Prozesse zur Überwachung und Berichterstattung von Risiken.

3. Technische Mindestmaßnahmen

- Festlegung von Sicherheitsrichtlinien, Zugriffskontrollen und Schwachstellenmanagement.

- Implementierung von Multi-Faktor-Authentifizierung (MFA) und kontinuierlichen Schulungsprogrammen für Mitarbeiter.

- Bereitstellung von Backups, Business-Continuity-Plänen und Disaster-Recovery-Plänen (DRP), die regelmäßig getestet werden.

4. Management der Lieferkette

- Bewertung der Risiken im Zusammenhang mit kritischen Lieferanten und Dritten.

- Aufnahme von Cybersicherheitsklauseln in Verträge und Beschaffungsprozesse.

- Forderung nach anerkannten Sicherheitsstandards wie ISO 27001 oder anderen Best-Practice-Rahmenwerken.

5. Meldewesen für Vorfälle

- Vorbereitung von Protokollen für eine Frühwarnung innerhalb von 24 Stunden nach Entdeckung eines signifikanten Vorfalls.

- Übermittlung einer detaillierten Meldung innerhalb von 72 Stunden.

- Einreichung eines Abschlussberichts innerhalb eines Monats mit den Ursachen und den ergriffenen Maßnahmen.

Wie bereitet man sich auf die Einhaltung von NIS2 vor?

Die NIS2 verpflichtet Unternehmen dazu, von punktuellen Kontrollen zu einem konstanten Risikomanagement mit klaren Nachweisen und einer soliden Governance überzugehen. Dies beinhaltet das Führen eines aktuellen Asset-Inventars, das Verwalten von Zugriffen, das Anwenden technischer Mindestmaßnahmen, das Überwachen der Lieferkette und das Vorhalten eines strukturierten Prozesses zur Meldung von Vorfällen (Frühwarnung in 24h, detaillierte Meldung in 72h und Abschlussbericht in 1 Monat).

Für viele Organisationen in Deutschland bedeutet die Erfüllung dieser Anforderungen, interne Prozesse zu überprüfen und Werkzeuge einzuführen, die ein kontinuierliches und prüfbares Cybersicherheitsmanagement ermöglichen.

Bei Factorial IT verwandeln wir diese Anforderungen in einen „operativen Motor“: Wir automatisieren Prozesse, definieren Richtlinien und erstellen Protokolle, die als Nachweise in Audits und Compliance-Überprüfungen verwendet werden können.

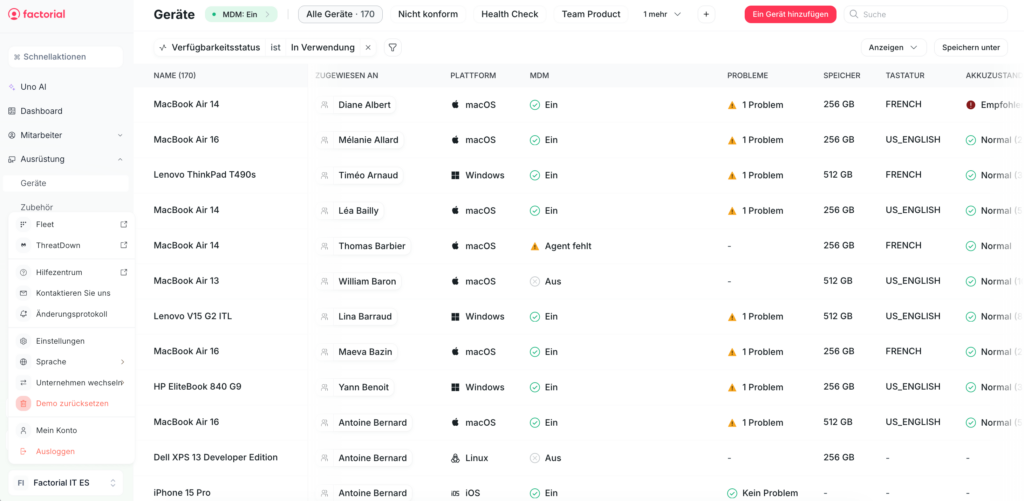

- Inventar und Risikoanalyse: Wir führen ein lebendiges Inventar von Geräten und deren Sicherheitsstatus und zeigen in einem zentralen Dashboard an, wer welches Gerät hat und ob es aktualisiert, verschlüsselt ist oder den Standards entspricht. Zudem wird jedes Asset mit seinem Benutzer und seinem Lebenszyklus verknüpft, was Überprüfungen und Audits erleichtert.

- Technische Maßnahmen und Zugriffskontrolle: Wir verwalten Verschlüsselung und Patches automatisch, identifizieren Schwachstellen und verstärken die Authentifizierung durch SSO und MFA mit Anbietern wie Google Workspace, Microsoft Entra ID oder Okta, um sicherzustellen, dass die Systeme vom ersten Tag an konform sind.

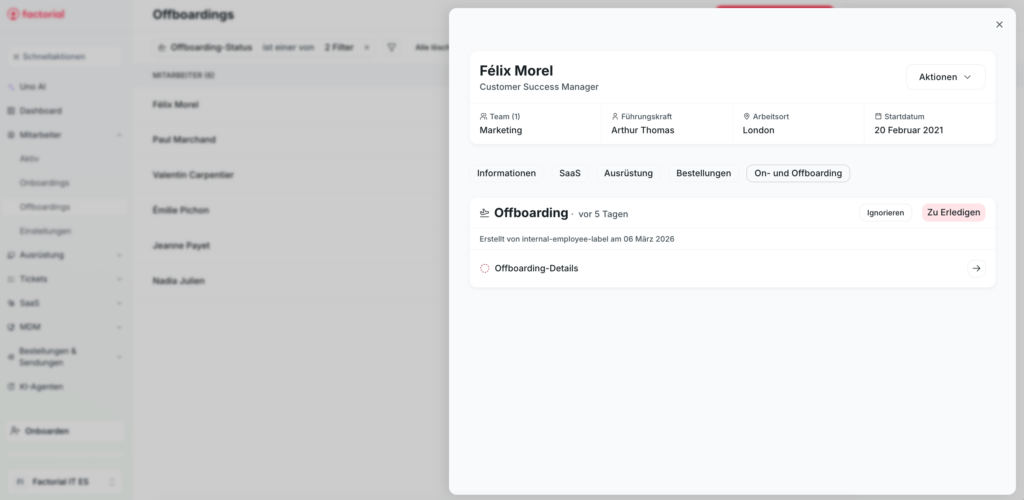

- Onboarding und Offboarding: Wir verknüpfen Personalzu- und -abgänge mit der HR-Abteilung, um Zugriffe automatisch bereitzustellen oder zu entziehen, wodurch inaktive Konten vermieden und sichergestellt wird, dass Geräte gemäß den Sicherheitsrichtlinien konfiguriert übergeben werden.

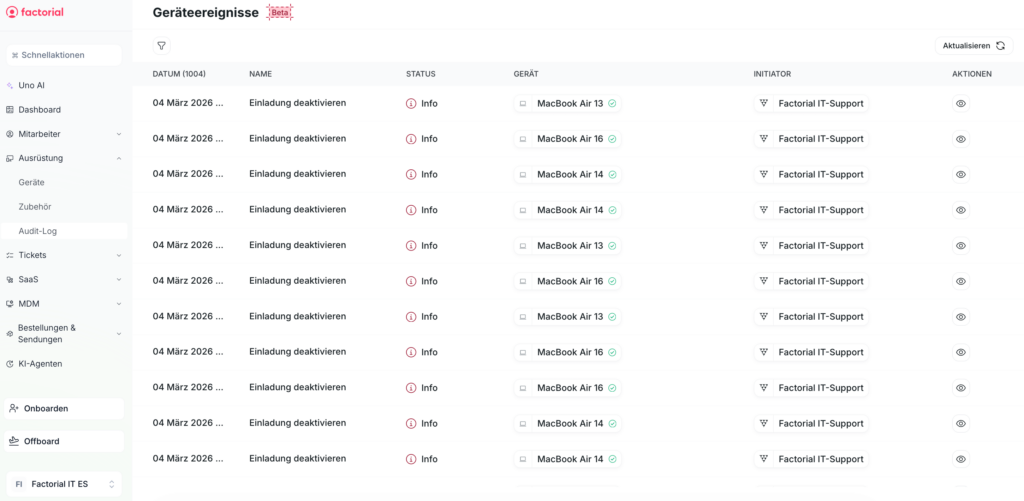

- Reaktion auf Vorfälle: Wir bieten Werkzeuge zur Sperrung und Fernlöschung, detaillierte Protokolle administrativer Aktionen und die Verfolgung von Vorfällen, was es ermöglicht, schnell zu reagieren und jeden Schritt des Prozesses zu dokumentieren.

- Lieferkette und Audit: Wir helfen dabei, nicht autorisierte Software und Dienste zu identifizieren, Nachweise in Compliance-Plattformen wie Vanta oder Drata zu integrieren und auditbereite Logs ohne manuellen Aufwand zu generieren.