Die NIS2 stellt einen Paradigmenwechsel in der Cybersicherheit für Unternehmen in der EU dar und bringt strengere Anforderungen, eine erweiterte Haftung der Unternehmensleitung und empfindliche Bußgelder mit sich. Die Herausforderung für viele Organisationen liegt weniger im Verständnis der Vorschriften als in deren praktischer Umsetzung im Betriebsalltag. Die richtige Software ist hierbei entscheidend, um die Erfüllung von NIS2 effizient zu gestalten. Dieser Artikel stellt die besten Tools vor, die Sie dabei unterstützen.

Wichtige Fakten

- Zur Erfüllung der NIS2-Anforderungen müssen Unternehmen ein umfassendes Risikomanagement implementieren, das von der Prävention über die Erkennung bis hin zur Reaktion auf Vorfälle reicht.

- Laut dem Bundesamt für Sicherheit in der Informationstechnik (BSI) sind in Deutschland schätzungsweise bis zu 30.000 Unternehmen von der NIS2-Richtlinie betroffen.

- Eine Studie von DsiN aus dem Jahr 2026 ergab, dass 46 % der kleinen und mittleren Unternehmen (KMU) in Deutschland noch keine Notfallpläne für IT-Sicherheitsvorfälle haben.

- Durch den Einsatz spezialisierter Software können Unternehmen den Aufwand für die Dokumentation und das Reporting für NIS2-Audits um bis zu 50 % reduzieren.

Inhaltsverzeichnis

- Welche Funktionen muss eine Software haben, um NIS2 zu erfüllen?

- Welches sind die besten Programme zur Erfüllung der NIS2-Richtlinie?

- Welche Softwares Software je nach Bedarf wählen?

Welche Funktionen muss eine Software haben, um NIS2 zu erfüllen?

Obwohl die NIS2-Richtlinie einen tiefgreifenden Wandel in der Unternehmenskultur und den organisatorischen Prozessen erfordert – etwas, das kein Werkzeug von Zauberhand allein lösen kann –, ist die Software der unverzichtbare Motor, der es ermöglicht, die Einhaltung der Richtlinie umzusetzen und nachzuweisen.

Obwohl es keine Software gibt, die die Compliance vollständig allein bewältigen kann, sollte die Plattform oder die Gruppe von Lösungen, die Sie wählen, als ein nahtlos integriertes Ökosystem fungieren. Um besser zu strukturieren, was Sie benötigen, haben wir die obligatorischen technologischen Funktionen in die folgenden Schlüsselbereiche unterteilt:

-

1. Governance, Risiko und Compliance (GRC)

- Risikobewertung und -management: Werkzeuge zur Identifizierung, Analyse und Priorisierung von Cyberrisiken, einschließlich der Risiken im Zusammenhang mit Dritten und der Lieferkette.

- Audit und Einhaltung von Vorschriften: Automatisierte Erstellung von Statusberichten und Dashboards, um die kontinuierliche Einhaltung gegenüber den Behörden nachzuweisen.

- Bewusstseinsbildung und Schulung: Integrierte Module (oder Anbindung an LMS-Plattformen) zur Verwaltung und Überprüfung der Cybersicherheitsschulungen von Beschäftigten und der Geschäftsführung.

-

2. Prävention und Zugangskontrolle

- Identitäts- und Zugriffsmanagement (IAM und MFA): Systeme, die eine Multi-Faktor-Authentifizierung gewährleisten und das Prinzip der „geringsten Rechte“ (Zero-Trust-Ansatz) anwenden.

- Schwachstellenmanagement: Automatisierte und kontinuierliche Scans zur Erkennung von Schwachstellen in der Infrastruktur und zur Verwaltung der Patch-Implementierung.

- Datenschutz: Erweiterte Verschlüsselungsfunktionen zum Schutz vertraulicher Informationen sowohl im Ruhezustand als auch bei der Übertragung.

-

3. Überwachung und Erkennung

- Kontinuierliche Überwachung und Rückverfolgbarkeit: Unveränderliche Protokollierung von Aktivitäten (Logs) und 24/7-Überwachung von Netzwerken und Systemen.

- Bedrohungserkennung (SIEM): Zentralisierung und Korrelation von Sicherheitsereignissen, um Anomalien oder verdächtiges Verhalten in Echtzeit zu identifizieren.

-

4. Reaktion und Geschäftskontinuität

- Reaktion auf Vorfälle (EDR/XDR): Automatisierte Funktionen zur Isolierung kompromittierter Geräte, zur Blockierung von Angriffen und zur schnellen Eindämmung von Bedrohungen.

- Verwaltung und Meldung von Sicherheitsverletzungen: Automatisierte Arbeitsabläufe, um die strengen Meldefristen an die Behörden (Frühwarnungen innerhalb von 24 und 72 Stunden) einzuhalten.

- Disaster Recovery (BCP/DRP): Integration mit Systemen für unveränderliche Backups und Notfallplänen, um wesentliche Dienste ohne kritische Auswirkungen wiederherzustellen.

Welches sind die besten Programme zur Erfüllung der NIS2-Richtlinie?

Die Wahl der richtigen Software ist von grundlegender Bedeutung, um die NIS2-Richtlinie ohne Komplikationen zu erfüllen. Es gibt nicht die eine Software, die alles abdeckt, sondern verschiedene Lösungen, die Ihnen in Kombination ermöglichen, Risiken zu verwalten, Ihre Systeme zu schützen und auf Vorfälle zu reagieren. Im Folgenden zeigen wir Ihnen einige der besten Programme zur Erfüllung von NIS2 und zur Stärkung der Cybersicherheit Ihres Unternehmens.

1. Factorial IT

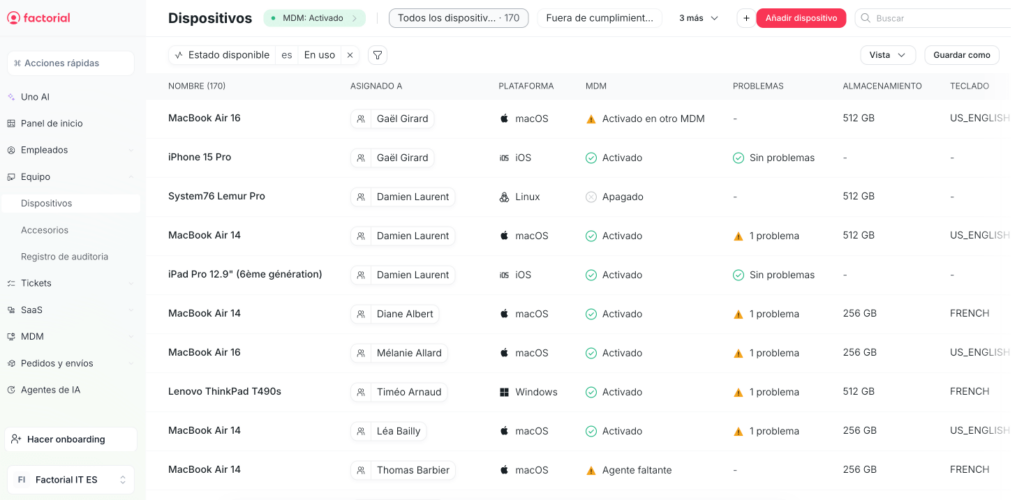

Bevor fortschrittliche Cybersicherheitstools implementiert werden, muss Klarheit darüber bestehen, welche Geräte im Unternehmen vorhanden sind und wer darauf Zugriff hat. Das deutsche NIS2-Umsetzungsgesetz (NIS2UmsuCG) fordert explizit Maßnahmen zur Sicherheit der Lieferkette und der Asset-Verwaltung. Ohne diese Kontrolle wird die Erfüllung von NIS2 viel komplexer.

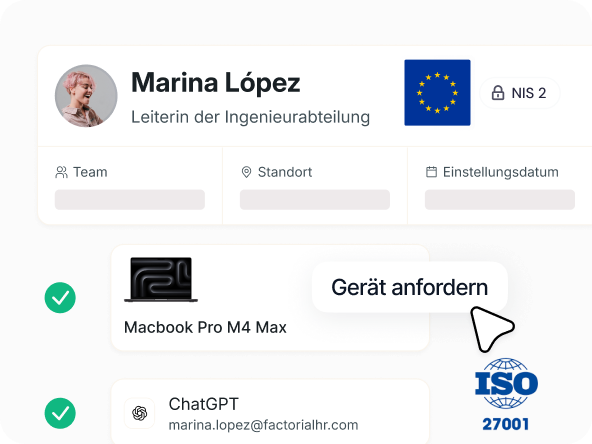

Hier kommt Factorial IT ins Spiel. Es handelt sich um eine Plattform, die es ermöglicht, die technologische Infrastruktur und die Geräte des Unternehmens zentral zu verwalten, was die IT-Administration vereinfacht und Teams hilft, sicherer zu arbeiten.

Darüber hinaus bietet Factorial IT Sichtbarkeit und Kontrolle über die Systeme und erleichtert so die Einhaltung von Sicherheits- und behördlichen Anforderungen. Dadurch können Organisationen einen besseren Überblick auf ihre technologischen Vermögenswerte und die wichtigsten Prozesse im Zusammenhang mit der Cybersicherheit erhalten.

Hervorzuhebende Punkte

- Dynamisches Asset-Inventar (ITAM): Führen Sie ein zentralisiertes Echtzeit-Register aller den Beschäftigten zugewiesenen Hard- und Software und kontrollieren Sie so Ihre Angriffsfläche, wie von NIS2 gefordert.

- Sofortiger Widerruf von Zugriffen: Bei der Abwicklung des Austritts einer Person werden dessen Zugriffe auf alle Unternehmensanwendungen automatisch entzogen, was das Risiko interner Sicherheitsverstöße verringert.

- Rollenbasierte Bereitstellung (IAM): Während des Onboardings erhalten neue Teammitglieder nur die für ihre Rolle und Abteilung erforderlichen Zugriffe, wodurch die Zugriffskontrollrichtlinien der Direktive erfüllt werden.

- Cyberhygiene und Patch-Management (MDM): Ermöglicht die erzwungene Installation von Updates aus der Ferne auf allen Geräten und mindert so bekannte Schwachstellen.

- Datenschutz am Endgerät: Wendet obligatorische Richtlinien wie die Festplattenverschlüsselung an und schützt so ruhende Informationen vor Diebstahl oder Verlust.

- Grundlegende Eindämmung von Vorfällen: Sperrt oder löscht kompromittierte Geräte aus der Ferne und verhindert so Informationslecks.

- Sichtbarkeit und Eindämmung von Schatten-IT: Überwacht die Nutzung nicht autorisierter Anwendungen, um Risiken außerhalb der Unternehmenskontrolle zu identifizieren.

- Rückverfolgbarkeit für Audits: Erstellt überprüfbare Protokolle über die Zuweisung von Geräten und Lizenzen, den die Zugriffe durch Nutzende und die Einhaltung von Sicherheitsrichtlinien.

Verbesserungswürdige Punkte

- Unterstützt nicht die rechtskonforme Meldung von Vorfällen: Enthält keine automatisierten Arbeitsabläufe oder Vorlagen zur Einhaltung der NIS2-Meldefristen (24 Std. / 72 Std.).

- Deckt das Risikomanagement in der Lieferkette nicht ab: Bietet keine Werkzeuge zur Bewertung der Cybersicherheit von Lieferanten oder externen Geschäftspartnern.

- Beinhaltet keine proaktive Erkennung oder erweiterte Reaktion: Verfügt nicht über SIEM, XDR oder Verhaltensanalysen und beschränkt sich auf grundlegende Aktionen auf Geräten.

- Führt keine kontinuierlichen Schwachstellen-Scans durch: Erkennt keine CVEs in Echtzeit auf Servern, in Anwendungen oder in der Netzwerkinfrastruktur.

- Deckt weder die Geschäftskontinuität noch die Wiederherstellung ab (BCP/DRP): Verwaltet keine Backups und orchestriert nicht die Wiederherstellung von Diensten nach Vorfällen.

- Ermöglicht kein Krisenmanagement oder Simulationen: Verfügt nicht über Notfallpläne oder Werkzeuge zur Planung und Durchführung von Cyberangriffssimulationen.

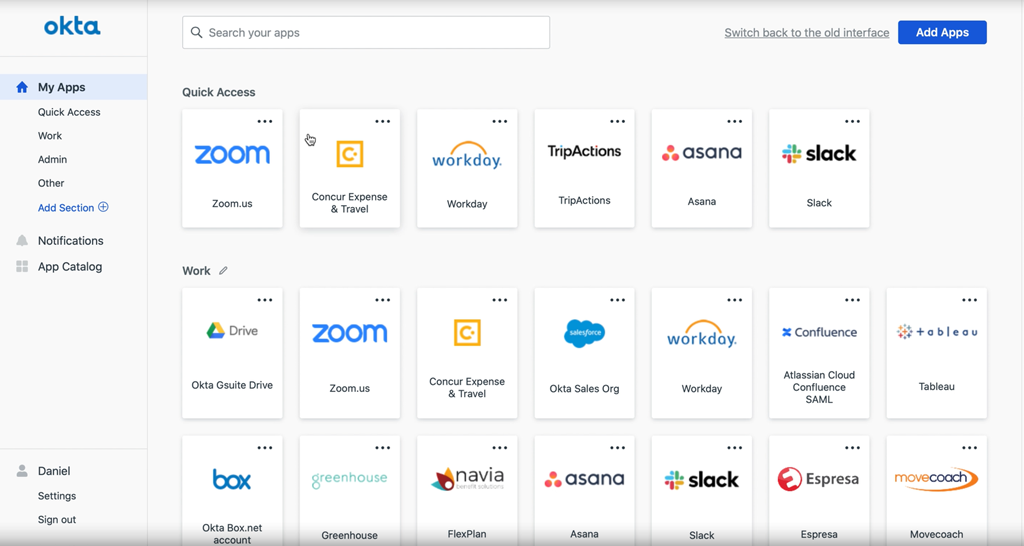

2. Okta

Okta ist eine cloudbasierte Plattform für Identitäts- und Zugriffsmanagement (IAM), die verwendet wird, um sicherzustellen, dass die richtigen Personen die richtigen Zugriffe auf digitale Anwendungen und Ressourcen innerhalb eines Unternehmens erhalten. Sie wurde entwickelt, um die Identitätskontrolle zu zentralisieren, Authentifizierungs- und Autorisierungsprozesse zu automatisieren und konsistente Zugriffsrichtlinien in modernen Arbeitsumgebungen und SaaS-Anwendungen anzuwenden.

Ihr Ansatz ermöglicht es IT- und Sicherheitsteams, die Komplexität des Zugriffs auf Unternehmenssysteme zu reduzieren, den Schutz vor unbefugtem Zugriff zu verbessern und bewährte Authentifizierungspraktiken (wie SSO oder MFA) anzuwenden.

Hervorzuhebende Punkte

- Zentralisiertes Identitätsmanagement (IAM): Steuert und verwaltet Identitäten, Authentifizierung und Berechtigungen über eine einzige Plattform und erleichtert so die Einhaltung von Zugriffsrichtlinien.

- Single Sign-On (SSO) und Föderation: Bietet eine einmalige Anmeldung, um mit nur einem Satz von Anmeldeinformationen auf mehrere Anwendungen zuzugreifen.

- Erweiterte Multi-Faktor-Authentifizierung (MFA): Fügt zusätzliche Sicherheitsebenen hinzu, um Identitäten zu überprüfen und das Risiko kompromittierter Zugriffe zu verringern.

- Automatisierung des Lebenszyklus von Benutzerkonten: Vereinfacht die Bereitstellung und den Entzug von Konten basierend auf Änderungen von Rollen und Unternehmensrichtlinien.

- Universelle Verzeichnisse und Synchronisierung: Integriert und synchronisiert Identitäten aus mehreren Quellen (AD/LDAP), um die Konsistenz des Zugriffs aufrechtzuerhalten.

Verbesserungswürdige Punkte

- Bietet keine Echtzeit-Bedrohungsüberwachung: Okta fungiert an sich nicht als SIEM oder Intrusion-Detection-Tool.

- Führt keine automatische technische Reaktion auf Vorfälle aus: Die Plattform verwaltet Zugriffe und Identitäten, isoliert oder bereinigt jedoch keine kompromittierten Systeme.

- Deckt weder Geschäftskontinuität noch technische Wiederherstellung ab: Ihr Fokus liegt auf der Zugriffskontrolle, nicht auf Backups oder Wiederherstellungen.

- Erfordert die Integration mit anderen spezialisierten Tools: Um alle technischen Aspekte von NIS2 (Erkennung, Patches, erweiterte Reaktion) zu erfüllen, muss sie mit dedizierten Lösungen kombiniert werden.

- Verwaltet keine Infrastruktur-Schwachstellen: Führt keine Scans oder Sicherheitsbewertungen von Servern, Netzwerken oder externen Anwendungen durch.

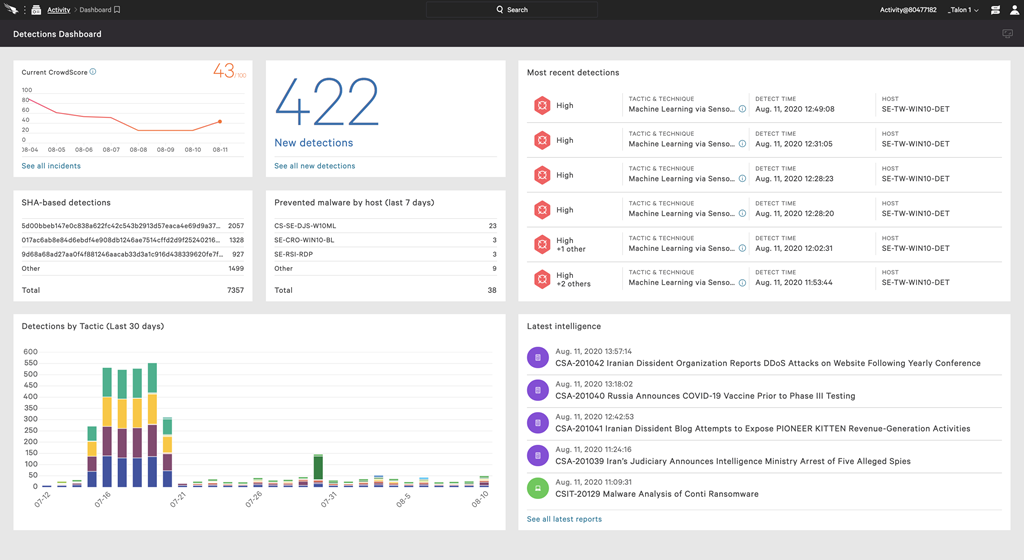

3. CrowdStrike

CrowdStrike ist ein bekanntes Cybersicherheitsunternehmen dank seiner Falcon-Plattform, einer Lösung zum Schutz und zur Reaktion auf Bedrohungen, die auf Endpunkten installiert wird und Sicherheitsdaten im gesamten Unternehmen sammelt. Ihr Ansatz kombiniert künstliche Intelligenz und erweiterte Analysen, um Sicherheitsverletzungen oder verdächtiges Verhalten schnell zu erkennen, zu untersuchen und darauf zu reagieren.

Die Falcon-Plattform wird verwendet, um die Sicherheitslage von Unternehmen aller Größen und Branchen zu stärken und hilft dabei, die Erkennungs- und Reaktionszeiten bei hochentwickelten Bedrohungen zu reduzieren.

Hervorzuhebende Punkte

- Erweiterte Erkennung und Reaktion (EDR/XDR): Überwacht kontinuierlich Endpunkte und korreliert Signale, um Bedrohungen, Anomalien und bösartiges Verhalten in Echtzeit zu identifizieren.

- Threat Hunting und Bedrohungsanalyse: Integriert Bedrohungsinformationen und proaktive Suchfunktionen, um Angriffe zu untersuchen und vorherzusehen.

- Einheitlicher Schutz für Cloud und Endpunkte: Bietet eine umfassende Verteidigung für Geräte, Anwendungen und Cloud-Workloads über ein einziges Dashboard.

- Integrierte SIEM/XDR-Funktionen: Einige Module bieten Ereigniskorrelations- und Extended-Response-Funktionen über Endpunkte hinaus.

- Managed Services (MDR/MXDR): Optionen mit kontinuierlicher Verwaltung durch Expertenteams, wodurch die Sichtbarkeit und Reaktionsfähigkeit erweitert werden, ohne dass dafür interne Ressourcen erforderlich sind.

Verbesserungswürdige Punkte

- Ist für sich allein keine Lösung zur Einhaltung von Vorschriften: Stärkt die operative Sicherheit, dokumentiert oder zentralisiert jedoch keine Compliance-Nachweise, wie von NIS2 gefordert.

- Verwaltet keine Zugriffs- oder Identitätsrichtlinien (IAM): Für die Zugriffsverwaltung und Identitätskontrolle ist eine Integration mit spezifischen Lösungen wie Okta oder anderen IAMs erforderlich.

- Deckt weder Geschäftskontinuität noch automatische Wiederherstellung ab: Der Fokus liegt auf Erkennung und Reaktion, nicht auf Backups oder der Wiederherstellung kritischer Dienste.

- Ersetzt keine Tools zur Audit-Dokumentation: Erstellt keine strukturierten Compliance-Berichte oder Vorlagen für behördliche Benachrichtigungen.

- Erfordert die Integration mit GRC-Tools: Um bei Audits die Einhaltung von NIS2 nachzuweisen, muss CrowdStrike mit Risikomanagement- und Compliance-Plattformen kombiniert werden.

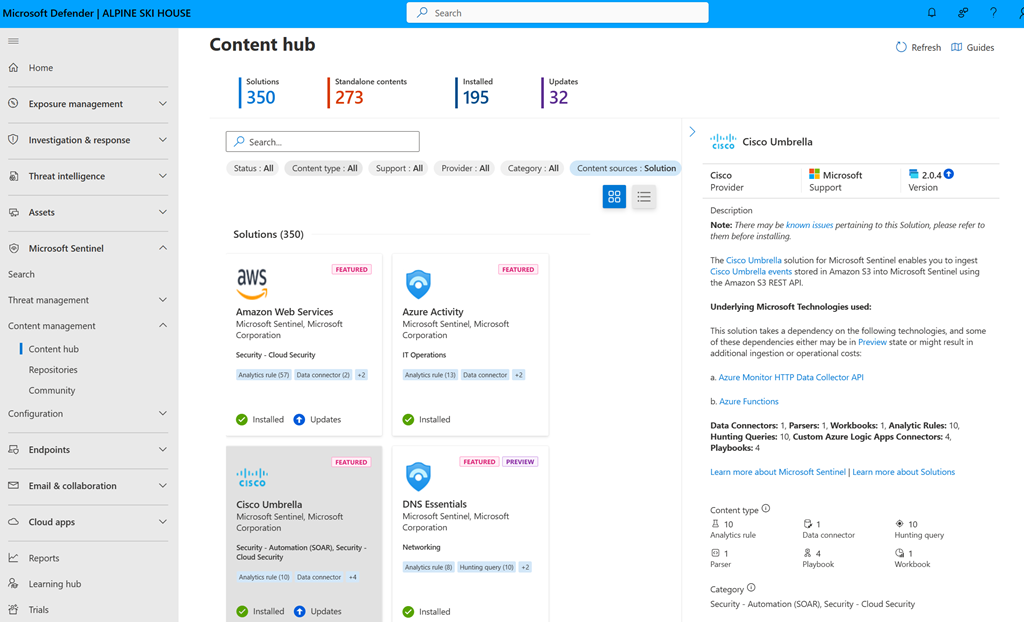

4. Microsoft Sentinel

Microsoft Sentinel ist eine cloudbasierte Sicherheitsplattform, die ein modernes SIEM (Security Information and Event Management) mit fortschrittlichen Funktionen zur Orchestrierung und Reaktion (SOAR), Verhaltensanalyse (UEBA) und Bedrohungsinformationen kombiniert.

Diese Plattform wurde entwickelt, um einen zentralisierten Überblick über Sicherheitsereignissen zu bieten, Daten aus mehreren Quellen zu korrelieren und Sicherheitsteams dabei zu helfen, Bedrohungen in Multi-Cloud- und plattformübergreifenden Umgebungen zu erkennen, zu untersuchen und darauf zu reagieren.

Hervorzuhebende Punkte

- Erkennung und Korrelation von Ereignissen (SIEM): Vereinheitlicht und analysiert große Mengen an Sicherheitsdaten, um Bedrohungen und Anomalien in der gesamten Unternehmensinfrastruktur zu identifizieren.

- Orchestrierung und Automatisierung (SOAR): Automatisiert Reaktionen auf Vorfälle und Sicherheits-Workflows, um Reaktionszeiten zu reduzieren.

- Plattformübergreifender Überblick: Sammelt Daten von Anwendungen, Netzwerken, Endpunkten und Cloud-Diensten aus mehreren Quellen.

- Integration mit XDR und Microsoft Defender: Kombiniert die den Überblick eines SIEM mit erweiterten Erkennungs- und Reaktionsfunktionen für einen einheitlichen Sicherheitsansatz.

- Bedrohungsinformationen und erweiterte Analysen: Integriert KI und maschinelles Lernen, um die Erkennung und Priorisierung von Warnmeldungen zu verbessern.

Verbesserungswürdige Punkte

- Deckt die Compliance-Dokumentation nicht ab: Obwohl es das Generieren von Ereignissen und Warnmeldungen ermöglicht, dokumentiert es von sich aus keine Richtlinien oder Compliance-Nachweise.

- Ersetzt keine GRC-Plattformen: Für die Verwaltung, Planung und Berichterstattung zur NIS2-Compliance ist eine Integration mit GRC-Werkzeugen erforderlich.

- Erfordert Konfiguration und Expertise: Für die Implementierung und Anpassung, um das volle Potenzial auszuschöpfen, können spezialisierte Ressourcen im Bereich SIEM/SOAR erforderlich sein.

- Verwaltet keine Geschäftskontinuität (BCP/DRP): Sentinel führt weder Backups durch noch orchestriert es die automatische Wiederherstellung von Diensten nach einem Vorfall.

- Deckt IAM nicht vollständig ab: Verwaltet Identitäten und Zugriffe nicht nativ (muss mit Identitätslösungen wie Azure AD oder anderen IAMs integriert werden).

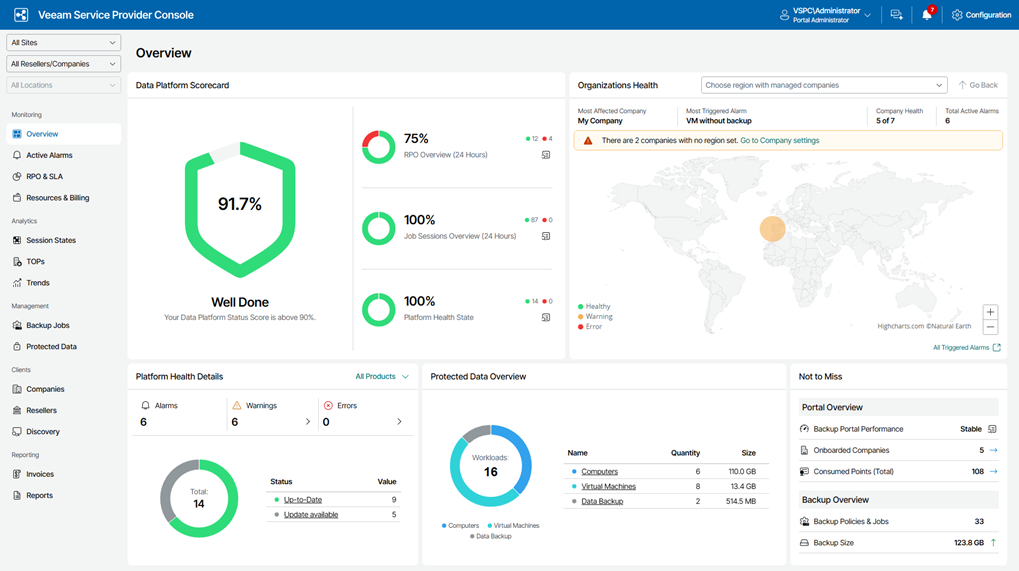

5. Veeam

Veeam ist eine Plattform, die auf Datenschutz, Backups und Notfallwiederherstellung spezialisiert ist. Es ist eine weitverbreitete Lösung bei Unternehmen, die die Verfügbarkeit ihrer Informationen sicherstellen und auf Ausfälle oder Cyberangriffe vorbereitet sein möchten.

Ihre Software ermöglicht die Erstellung von Backups physischer, virtueller und cloudbasierter Systeme und deren schnelle Wiederherstellung im Falle eines Datenverlusts. Dadurch können Organisationen ihre Geschäftskontinuität sicherstellen und über zuverlässige Systeme für die Wiederherstellung nach Vorfällen verfügen.

Hervorzuhebende Punkte

- Zuverlässige Backups und Wiederherstellung: Schützt kritische Daten und Systeme mit robusten Backups, die nach Ausfällen oder Angriffen schnell wiederhergestellt werden können.

- Hybrider und Cloud-Schutz: Deckt lokale und Multi-Cloud-Workloads ab und bewahrt die Datenresilienz in jeder Umgebung.

- Unveränderlicher Speicher gegen Manipulation: Ermöglicht die Nutzung unveränderlicher Speicherorte, die das Ändern oder Löschen von Backups bei Ransomware-Angriffen erschweren.

- Automatisierung von Backup-Vorgängen: Die Planung und Verwaltung von Backups über eine zentrale Konsole erleichtert die kontinuierliche Aufrechterhaltung gültiger Kopien.

- Auditfähige Berichte: Erstellt Berichte, die dabei helfen nachzuweisen, dass gesicherte Daten geschützt und für Wiederherstellung und Compliance vorbereitet sind.

Verbesserungswürdige Punkte

- Ist keine Sicherheitsüberwachungsplattform: Veeam erkennt keine Bedrohungen oder Anomalien in Echtzeit, wie es ein SIEM oder fortschrittliche Erkennungslösungen tun würden.

- Verwaltet keine Identitäten oder Zugriffskontrollen (IAM): Der Fokus liegt auf Backups und Wiederherstellung, nicht auf Authentifizierung oder Zugriffsrichtlinien für Nutzende.

- Bietet keine technische Orchestrierung der Reaktion auf Vorfälle: Die Systemwiederherstellung muss von Teams manuell eingeleitet oder mit externen Werkzeugen integriert werden.

- Ersetzt keine GRC-Plattformen für vollständige Compliance: Veeam liefert Nachweise für Backups, es wird jedoch Compliance-Software benötigt, um Kontrollen, Risiken und behördliche Berichte zu organisieren.

- Bietet kein Scannen oder Verwalten von Umgebungsschwachstellen: Analysiert oder priorisiert keine Sicherheitslücken in Systemen oder Anwendungen.

Welche Software je nach Bedarf wählen?

Die Erfüllung der NIS2-Richtlinie bedeutet nicht, dass Sie diese fünf Softwarelösungen auf einmal erwerben und implementieren müssen. Die Vorschriften besagen, dass die Sicherheitsmaßnahmen proportional zur Größe Ihres Unternehmens und zum Risikoniveau Ihrer Branche sein müssen.

Anstatt vom ersten Tag an zu versuchen, alles abzudecken, ist die beste Strategie, ein Ökosystem aufzubauen, indem Sie 2 oder 3 Lösungen kombinieren, die Ihre dringendsten Lücken schließen. Nachfolgend finden Sie drei strategische Kombinationen:

| Hauptfokus | Software | Unternehmensprofil | NIS2-Bereiche |

|---|---|---|---|

| Prävention und Schutz | Factorial IT + Okta + CrowdStrike | Unternehmen mit hohem Anteil an Remote-Arbeit, die den Cloud-Zugriff sichern müssen. | Identitätsmanagement, Gerätekontrolle und sichere Zugriffe (Zero-Trust-Ansatz). |

| Schutz und Wiederherstellung | Factorial IT + CrowdStrike + Veeam | Organisationen, die sensible Daten verarbeiten und es sich nicht leisten können, den Betrieb einzustellen. | Organisatorische Kontrolle, Blockierung von Bedrohungen an Endpunkten und unveränderliche Backups. |

| Kontrolle und Überwachung | Factorial IT + Okta + Microsoft Sentinel | Mittelständische und große Unternehmen, die strenge Audit-Anforderungen erfüllen müssen. | Lebenszyklus der Beschäftigten, zentralisierte Zugriffe und 24/7-Aktivitätsprotokollierung (SIEM). |

FAQ

Was ist die NIS 2 Richtlinie einfach erklärt?

Die NIS-2-Richtlinie ist eine EU-Vorschrift, die die Anforderungen an die Cybersicherheit für Unternehmen in kritischen Sektoren verschärft. Sie zielt darauf ab, die Widerstandsfähigkeit gegenüber Cyberangriffen zu erhöhen, indem sie strengere Sicherheitsmaßnahmen, Risikomanagement und Meldepflichten bei Vorfällen vorschreibt.

Wer ist von der NIS 2 Richtlinie betroffen?

Von der NIS-2-Richtlinie sind Unternehmen in vielen kritischen Sektoren wie Energie, Verkehr, Gesundheit und digitale Infrastruktur betroffen. Die Vorschriften gelten für mittlere und große Organisationen, die als „wesentliche“ oder „wichtige“ Einrichtungen eingestuft werden, und machen Cybersicherheit zur Managementaufgabe.

Was sind die Anforderungen von NIS2?

NIS2 verlangt von Unternehmen, angemessene technische und organisatorische Maßnahmen zum Management von Cyberrisiken zu ergreifen. Dazu gehören Risikobewertungen, Pläne zur Reaktion auf Sicherheitsvorfälle, Krisenmanagement, Sicherheit in der Lieferkette, Zugangskontrollen und regelmäßige Schulungen für Mitarbeitende.

Gibt es eine All-in-One-Software für NIS2?

Es gibt keine einzelne Software, die alle NIS2-Anforderungen vollständig abdeckt. Ein effektiver Ansatz kombiniert spezialisierte Lösungen. Eine All-in-one-Unternehmenssoftware wie Factorial kann jedoch eine zentrale Grundlage für die Geräte- und Zugriffsverwaltung schaffen und so die Einhaltung der Richtlinie erheblich vereinfachen.

Welche Maßnahmen fordert NIS2?

NIS2 fordert einen Katalog von Maßnahmen, darunter die Analyse und das Management von Risiken, die Absicherung der Lieferkette und die Implementierung von Multi-Faktor-Authentifizierung (MFA). Zudem sind Pläne für die Geschäftskontinuität, Krisenmanagement und die unverzügliche Meldung von Sicherheitsvorfällen an die Behörden vorgeschrieben.