Die NIS2-Richtlinie ist keine Zukunftsmusik mehr. Sie ist bereits da. Tausende von Unternehmen und Anbietern in Deutschland müssen sich an deutlich anspruchsvollere Cybersicherheitsanforderungen anpassen, um ihre Systeme zu schützen und mögliche Sanktionen unter dem neuen nationalen Gesetz (NIS2UmsuCG) zu vermeiden.

Wichtige Fakten

- Die NIS2-Richtlinie verpflichtet betroffene Unternehmen zur Umsetzung von 10 Mindestmaßnahmen zur Cybersicherheit, die bis zum 17. Oktober 2024 in nationales Recht (NIS2UmsuCG) umgesetzt sein müssen.

- Laut dem Branchenverband Bitkom waren 82 % der deutschen Unternehmen in den letzten 12 Monaten von Cyberangriffen betroffen, was die Dringlichkeit der NIS2-Anforderungen unterstreicht.

- Nach Angaben des Bundesamts für Sicherheit in der Informationstechnik (BSI) wird erwartet, dass durch NIS2 die Zahl der meldepflichtigen Unternehmen in Deutschland von rund 1.600 auf bis zu 40.000 ansteigen wird.

- Laut Informationen des Bundesfinanzministeriums drohen bei Verstößen gegen die NIS2-Vorgaben für „wesentliche Einrichtungen“ Bußgelder von bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist.

Das Problem ist, dass die Auseinandersetzung mit dem Gesetzestext nicht immer einfach ist. Für viele IT-Verantwortliche oder Führungskräfte kann der Übergang von der Theorie zur Praxis verwirrend sein. Deshalb werden wir es vereinfachen. Im Folgenden finden Sie eine klare und praktische NIS2-Checkliste.

Sie enthält die 10 Schlüsselmaßnahmen der Richtlinie (basierend auf Artikel 21), Schritt für Schritt erklärt, damit Sie Ihr Unternehmen bewerten, Lücken erkennen und ab heute mit der Umsetzung beginnen können.

Checklisten-Zusammenfassung: Die 10 Maßnahmen aus Artikel 21 (NIS2)

| Nr. | Sicherheitsbereich | Was müssen Sie bereithalten? |

| 1 | Risikoanalyse und Sicherheitsleitlinien | Asset-Inventar, aktualisierte Risikokarte und offizielle Sicherheitsrichtlinie. |

| 2 | Reaktion auf Vorfälle | Reaktionsplan, definierte Rollen/Krisenstab und striktes Meldeprotokoll (24 h / 72 h / 1 Monat). |

| 3 | Business Continuity | (Manueller) Notbetriebsplan, unveränderliche Backups und Notfallwiederherstellungsplan. |

| 4 | Lieferkette | Inventar kritischer Lieferunternehmen, Sicherheitsbewertung Dritter und Vertragsklauseln. |

| 5 | Entwicklung und Wartung | Prozess für Schwachstellen- und Patch-Management, Richtlinie für sichere Beschaffung und sichere Entwicklung. |

| 6 | Wirksamkeitsprüfung | Regelmäßige Audits, Penetrationstests und Sicherheitskennzahlen für die Geschäftsführung. |

| 7 | Cyber-Hygiene und Schulung | Kontinuierliche Schulungsprogramme, Phishing-Simulationen und Handbuch für tägliche bewährte Verfahren. |

| 8 | Kryptografie und Verschlüsselung | Verschlüsselung gespeicherter Daten (ruhend), Verschlüsselung bei der Übertragung und sicheres Schlüsselmanagement. |

| 9 | Personalwesen und Zugriffskontrolle | Strikte Onboarding-/Offboarding-Richtlinien, Prinzip der minimalen Rechtevergabe und Asset-Management. |

| 10 | Authentifizierung und Kommunikation | Verbindliche Multifaktor-Authentifizierung (MFA), verschlüsselte interne Kommunikation und alternative Notfallkanäle. |

Was fordert NIS2 bei Risikoanalyse und Sicherheitsleitlinien?

Der erste Schritt zur Einhaltung von NIS2 besteht darin, die Bedrohungen zu kennen, denen Sie ausgesetzt sind. Die Richtlinie verlangt, dass Cybersicherheit nicht länger improvisiert, sondern formal organisiert wird. Es reicht nicht aus, Schutzwerkzeuge zu installieren. Sie müssen auch wissen, was Sie nach welchen Regeln schützen.

Um diesen Punkt in Ihrer Checkliste abzuhaken, stellen Sie sicher, dass Sie über Folgendes verfügen:

- Asset-Inventar: Genaue Kenntnis darüber, welche Hardware, Software, Systeme und kritischen Daten das Unternehmen verarbeitet. Wenn Sie nicht wissen, was Sie haben, können Sie es nicht schützen.

- Regelmäßige Risikoanalyse: Eine aktualisierte Karte, die Schwachstellen in Ihren Systemen identifiziert und die realen Auswirkungen eines Cyberangriffs auf den Geschäftsbetrieb bewertet.

- Leitlinie zur Informationssicherheit: Ein von der Geschäftsführung genehmigtes offizielles Dokument, das die Regeln und Verfahren für den täglichen Umgang mit und den Schutz von Informationen im Unternehmen festlegt.

Praxisbeispiel

Denken Sie an ein mittelständisches Unternehmen aus dem deutschen Mittelstand in der Lebensmittelproduktion – ein Sektor, der laut NIS2 als „wichtige Einrichtung“ gilt. Bei der Überprüfung des Inventars stellt das Team fest, dass das industrielle SCADA-System, das die Temperaturen in den Kühlhäusern steuert, das kritischste Asset ist. Die Risikoanalyse zeigt: Würde Ransomware diese Sensoren befallen, bräche die Kühlkette ab, tonnenweise Produkte gingen verloren und die Lieferkette stünde still. Um dies zu verhindern, verabschiedet die Geschäftsführung eine offizielle Sicherheitsrichtlinie, die eine Isolierung des Maschinennetzes vom Büro-WLAN vorschreibt und die Nutzung von USB-Sticks an Anlagenrechnern untersagt.

Wie müssen Unternehmen auf Sicherheitsvorfälle reagieren?

Ein Cyberangriff ist nicht mehr nur ein technisches Problem. Mit NIS2 ist es auch eine rechtliche Angelegenheit mit sehr klaren Fristen. Wenn ein schwerwiegender Vorfall eintritt, gibt es keinen Spielraum für Improvisation. Die Richtlinie verlangt, dass Sie von der ersten Sekunde an festgelegt haben, wie zu handeln ist, wer die Reaktion leitet und wen Sie informieren müssen.

Für diesen Punkt sollte Ihre Organisation über Folgendes verfügen:

- Incident Response Plan (Reaktionsplan): Ein praktisches Dokument, das Schritt für Schritt beschreibt, wie eine Bedrohung erkannt, eingedämmt, analysiert und behoben wird. Zum Beispiel die sofortige Isolierung von mit Ransomware infizierten Geräten.

- Definierte Rollen und Krisenstab: Es muss klar sein, wer die geschäftskritischen Entscheidungen trifft und wer für die technische Reaktion verantwortlich ist (internes Team oder externer Dienstleister).

- Meldeprotokoll: Hier liegt eine der größten Neuerungen von NIS2. Sie dürfen einen Vorfall nicht verheimlichen. Sie benötigen ein klares Verfahren, um das Bundesamt für Sicherheit in der Informationstechnik (BSI) innerhalb der gesetzlichen Fristen zu informieren:

- Innerhalb der ersten 24 Stunden wird eine Frühwarnung nach Entdeckung des Vorfalls gesendet.

- Innerhalb von maximal 72 Stunden erfolgt die formelle Meldung mit einer ersten Bewertung der Auswirkungen.

- Innerhalb von 1 Monat wird ein Abschlussbericht über den Vorfall und die ergriffenen Maßnahmen vorgelegt.

Diese Meldepflichten gegenüber dem BSI stehen im Zentrum des NIS2UmsuCG und schaffen eine präzise Rechtsgrundlage für das Verhalten im Ernstfall.

Praxisbeispiel

Stellen Sie sich einen regionalen Krankenhausverbund in Deutschland vor der im Gesundheitssektor als „wesentliche Einrichtung“ gilt. An einem Freitagmorgen blockiert Malware den Zugriff auf die digitalen Patientenakten in der Notaufnahme. Gemäß dem Reaktionsplan handelt das technische Team sofort und isoliert die betroffenen Server, um eine Ausbreitung zu verhindern. Anstatt den Vorfall intern zu regeln, aktiviert die zuständige Person das Protokoll. Noch vor Ablauf der 24 Stunden sendet sie eine Frühwarnung an das BSI. In weniger als 72 Stunden, während die Systeme bereits wiederhergestellt werden, erfolgt die formelle Meldung mit einer ersten Bewertung, die bestätigt, dass die Patientenversorgung nicht schwerwiegend beeinträchtigt wurde. Durch die schnelle und transparente Reaktion wird nicht nur der Vorfall kontrolliert, sondern es werden auch die Bußgelder vermieden, die das NIS2UmsuCG bei Nichteinhaltung der Meldepflichten vorsieht.

Welche Pläne sind für Business Continuity und Krisenmanagement erforderlich?

Absolute Cybersicherheit gibt es nicht. Früher oder später kann ein Angriff oder ein schwerer Fehler die Abwehr überwinden. Die NIS2-Richtlinie geht von diesem Gedanken aus und setzt den Fokus auf einen Kernpunkt: dass Ihr Unternehmen weiterhin funktionsfähig bleibt, Kritische Assets schützt und sich schnell erholt, ohne von Lösegeldzahlungen an Angreifende abhängig zu sein.

Um diesen Punkt zu erfüllen, sollten Sie über Folgendes verfügen:

- Business Continuity Plan (Fortführungsplan): Legt fest, wie das Unternehmen arbeitet, wenn Systeme ausfallen. Dies umfasst Szenarien für manuelles Arbeiten oder den Betrieb mit eingeschränkten Diensten während der Fehlerbehebung.

- Unveränderliche Backups (Immutable Backups): Es reicht nicht mehr, nur Sicherungskopien zu erstellen. Sie müssen vom Hauptnetzwerk isoliert und so geschützt sein, dass sie im Falle eines Angriffs nicht verändert oder verschlüsselt werden können.

- Notfallwiederherstellungsplan: Eine klare technische Anleitung, um Systeme und Daten aus Backups wiederherzustellen und so schnell wie möglich zur Normalität zurückzukehren.

Praxisbeispiel

Stellen Sie sich eine deutsches Stadtwerk (kommunale Energie- und Wasserversorgung) vor, das als „wesentliche Einrichtung“ eingestuft ist. Ein Cyberangriff legt die zentralen Server lahm.

Dank des Fortführungsplans weiß die Belegschaft, wie sie auf eine manuelle Steuerung der Ventile umstellen, sodass die Wasserversorgung der Stadt nicht unterbrochen wird. Gleichzeitig startet das IT-Team den Wiederherstellungsplan. Es verifiziert, dass die offline gespeicherten Backups nicht betroffen sind, und beginnen mit der Systemwiederherstellung.

In weniger als 48 Stunden arbeitet das Unternehmen wieder normal. Es war nicht nötig, die Angreifenden zu bezahlen, und die Versorgung der Bevölkerung blieb jederzeit gewahrt.

Sicherheit in der Lieferkette

Dies ist eine der wichtigsten Änderungen durch NIS2. Es nützt wenig, das eigene Unternehmen zu schützen, wenn die Partner, mit denen man arbeitet, die Schwachstelle sind. Die Richtlinie weitet den Fokus aus und verpflichtet Sie, die Risiken durch Dritte zu berücksichtigen – vom Cloud-Anbieter bis zu jedem externen Unternehmen mit Zugriff auf Ihre Systeme.

Um diese Anforderung zu erfüllen, müssen Sie diese Punkte kontrollieren:

- Inventar kritischer Lieferunternehmen: Identifizierung externer Unternehmen, die Zugriff auf Ihre Systeme, Netzwerke oder sensiblen Daten haben.

- Risikobewertung Dritter: Verlangen Sie von Lieferunternehmen den Nachweis ihres Cybersicherheitsniveaus vor Vertragsabschluss oder -verlängerung. Dies kann über Fragebögen, Audits oder anerkannte Zertifizierungen (wie ISO 27001, TISAX für die Automobilbranche oder den IT-Grundschutz des BSI) erfolgen.

- Vertragliche Sicherheitsklauseln: Aufnahme klarer Verpflichtungen in Verträge. Zum Beispiel, dass das Lieferunternehmen Vorfälle innerhalb einer bestimmten Frist melden muss oder Maßnahmen wie die Verschlüsselung von Informationen garantiert.

Praxisbeispiel

Stellen Sie sich ein großes deutsches Entsorgungsunternehmen vor, das als „wichtige Einrichtung“ gilt. Es nutzt externe Software zur Routenoptimierung seiner Fahrzeugflotte. Bei der Anpassung an das NIS2UmsuCG überprüft das Einkaufsteam zusammen mit der Geschäftsführung die Richtlinien. Vor der Vertragsverlängerung wird vom Technologieanbieter der Nachweis verlangt, dass dieser regelmäßig Sicherheitstests durchführt. Zudem wird eine Klausel hinzugefügt, die den Anbieter verpflichtet, jede Sicherheitslücke innerhalb einer festgelegten Frist zu melden. Sollten diese Anforderungen nicht erfüllt werden, entscheidet sich das Unternehmen gegen eine Verlängerung und sucht nach einer sichereren Alternative.

Sicherheit bei Beschaffung, Entwicklung und Wartung

Sicherheit darf nicht erst am Ende wie ein „Pflaster“ hinzugefügt werden. Sie muss von Anfang an vorhanden sein. NIS2 besteht auf diesem Ansatz und verlangt die Anwendung von Cybersicherheitsanforderungen bei jedem Kauf von Technologie, jeder Softwareentwicklung und jedem Systemupdate.

Um diesen Punkt zu erfüllen, sollte die Organisation Folgendes sicherstellen:

- Schwachstellen- und Patch-Management: Ein klarer Prozess, um kritische Updates so schnell wie möglich zu installieren. Ob automatisiert oder geplant – Ziel ist es, zu verhindern, dass bekannte Fehler zum Einfallstor für Angreifende werden.

- Richtlinien für sichere Beschaffung: Vor der Einführung neuer Hardware oder Software muss das IT-Team prüfen, ob diese Mindeststandards erfüllt. Zum Beispiel, dass keine Standardpasswörter vorhanden sind, die nicht geändert werden können, oder unsichere Werkseinstellungen vorliegen.

- Sichere Entwicklung: Wenn das Unternehmen eigene Software entwickelt, ist es entscheidend, dass die Teams von Beginn an Praktiken für sichere Entwicklung befolgen, um gängige Schwachstellen im Code zu vermeiden.

Praxisbeispiel

Stellen Sie sich einen regionalen Schienenverkehrsbetreiber in Deutschland vor, „wesentliche Einrichtung“. Er beschließt, neue vernetzte Videoüberwachungskameras in seinen Bahnhöfen zu installieren. Vor dem Rollout prüft das Cybersicherheitsteam die Geräte und stellt ein Problem fest: Die Kameras haben ein bekanntes Werkspasswort, und die Firmware erlaubt keine Änderung. Aufgrund dieses Risikos wird der Kauf abgelehnt; stattdessen wird ein Modell gefordert, das eine robuste Verwaltung von Zugangsdaten ermöglicht und Sicherheitsupdates vom Hersteller erhält. Gleichzeitig hat das Unternehmen ein System konfiguriert, durch das die Ticketserver nachts automatisch aktualisiert werden, sobald kritische Patches erscheinen. So wird die Zeitspanne einer möglichen Gefährdung minimiert.

Leitlinien zur Bewertung der Wirksamkeit von Sicherheitsmaßnahmen

Die Installation einer Firewall oder das Verfassen eines Handbuchs reicht nicht aus, wenn Sie nicht regelmäßig prüfen, ob alles wie gewünscht funktioniert. NIS2 setzt auf kontinuierliche Verbesserung. Sie können Ihre Sicherheit nie als „abgeschlossen“ betrachten. Sie müssen sie testen und mit Belegen nachweisen, dass sie gegen neue Bedrohungen wirksam bleibt.

Ihre Checkliste sollte Folgendes enthalten:

- Regelmäßige Sicherheitsaudits: Interne und externe Überprüfungen, um die Einhaltung der Richtlinien und das reale Schutzniveau der Infrastruktur zu validieren.

- Penetrationstests und Schwachstellenanalysen: Simulation kontrollierter Angriffe (Penetrationstest) gegen die eigenen Systeme, um Einfallstore zu finden, bevor echte Angreifende dies tut.

- Sicherheitskennzahlen für die Geschäftsführung: Klare, regelmäßige Berichte über den Sicherheitsstatus, erkannte Risiken und Reaktionszeiten. Die Geschäftsführung muss Einblick haben, da sie letztlich rechtlich verantwortlich ist. Das Thema Haftung der Geschäftsleitung steht beim NIS2UmsuCG explizit im Fokus.

Praxisbeispiel

Stellen Sie sich eine lokale Bank oder eine deutsche Sparkasse vor, die unter NIS2 als „wesentliche Einrichtung“ fällt. Sie hat gerade eine neue Mobile-Banking-App für ihre Kundschaft veröffentlicht. Um die Sicherheit zu validieren, verlässt sie sich nicht nur auf interne Tests, sondern beauftragt ein externes Team für Ethical Hacking. Während der Simulation entdecken die Fachleute einen Logikfehler, der es ermöglichen würde, den Login zu umgehen. Das Problem wird sofort behoben, bevor die App veröffentlicht wird. Die für Sicherheit verantwortliche Person (CISO) präsentiert diese Ergebnisse der Geschäftsführung, was nicht nur den Schutz der Kundendaten verbessert, sondern auch dazu dient, Investitionen in präventive Cybersicherheit mit realen Daten zu rechtfertigen.

Grundlegende Cyber-Hygiene und kontinuierliche Schulung

Die Schwachstelle vieler Unternehmen ist nicht die Technik, sondern der Mensch. NIS2 rückt die Schulung in den Mittelpunkt und verlangt, dass sowohl Mitarbeitende als auch Führungskräfte wissen, wie sie Bedrohungen erkennen und im Alltag sicher handeln.

Um diesen Punkt zu erfüllen, sollte die Organisation sicherstellen:

- Kontinuierliche Cybersicherheitsschulung: Auf die jeweilige Rolle zugeschnittene Programme, um Risiken wie Phishing oder Social Engineering zu erkennen.

- Phishing-Simulationen: Versand kontrollierter Test-E-Mails, um das Verhalten der Mitarbeitenden zu messen und das Bewusstsein praktisch zu schärfen.

- Tägliche bewährte Verfahren: Klare Regeln zur Nutzung sicherer Passwörter, zum Sperren von Geräten, zur Netzwerknutzung und zum Umgang mit sensiblen Informationen.

Praxisbeispiel

Stellen Sie sich ein großes Unternehmen im deutschen Energiesektor vor. Eine beschäftigte Person erhält eine dringende E-Mail, die scheinbar von der Geschäftsführung stammt und eine Überweisung sowie den Download eines Anhangs fordert.

Dank einer kürzlich durchgeführten Schulung bemerkt die Person eine minimale Abweichung in der E-Mail-Domain. Anstatt auf die Nachricht zu reagieren, wird sie dem IT-Team.

Diese einfache Geste verhindert das Eindringen von Schadsoftware in das Firmennetzwerk und blockt einen möglichen Angriff ab, bevor er Schaden anrichtet.

Verfahren zum Einsatz von Kryptografie und Datenverschlüsselung

Wenn ein angreifende Person Zugriff auf Ihre Informationen erhält, entscheidet die Verschlüsselung darüber, ob es sich um einen kontrollierten Vorfall oder ein Desaster handelt. NIS2 verlangt den Schutz sensibler Daten zu jeder Zeit, sowohl bei der Speicherung als auch bei der Übertragung.

Die Organisation sollte Folgendes sicherstellen:

- Verschlüsselung gespeicherter Daten (ruhend): Laptops, Datenbanken und Mobilgeräte müssen verschlüsselt sein. So bleibt die Information auch bei Verlust oder Diebstahl unzugänglich.

- Verschlüsselung bei der Übertragung: Nutzung sicherer Protokolle für die Kommunikation und geschützte Verbindungen für Fernzugriffe. Dies verhindert das Abfangen von Informationen auf dem Weg durch das Netz.

- Sicheres Schlüsselmanagement: Festlegung, wie Schlüssel zum Schutz der Daten erstellt, gespeichert und erneuert werden. Ohne gutes Management verliert die Verschlüsselung ihren Wert.

Praxisbeispiel

Ein großes deutsches Pharmalabor muss die Formel für ein neues Medikament von der Zentrale an eine Produktionsstätte senden.

Um dies sicher zu tun, nutzen sie einen verschlüsselten Kanal. Zudem sind die Systeme, auf denen die Formel gespeichert wird, ebenfalls verschlüsselt.

Wochen später wird in der Fabrik eine Festplatte gestohlen. Die Daten können jedoch nicht gelesen werden, da sie geschützt sind und die Schlüssel korrekt verwaltet werden. Der Vorfall beschränkt sich auf den Verlust der Hardware, und ein weitaus größeres Problem durch den Abfluss kritischer Informationen wird vermieden.

Personalsicherheit, Zugriffskontrolle und Asset-Management

Viele Sicherheitslücken entstehen nicht durch externe Angriffe, sondern durch interne Fehler: Ehemalige Mitarbeitende mit aktivem Zugang oder Personal mit unnötigen Berechtigungen kann enormen Schaden anrichten. NIS2 verlangt zu kontrollieren, wer auf Ihre Systeme zugreift, was diese Person dort tun darf und wie Zugänge beim Ausscheiden entzogen werden.

Ihre Checkliste sollte enthalten:

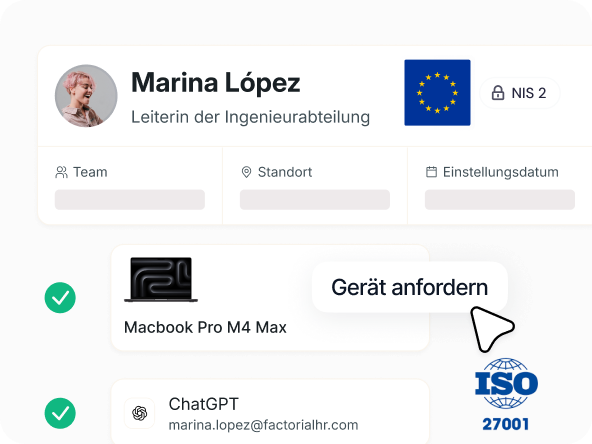

- Strikte Onboarding- und Offboarding-Richtlinien: Automatisierung der Prozesse, damit beim Ausscheiden einer Person aus dem Unternehmen sofort alle Zugangsdaten und Konten gesperrt werden.

- Prinzip der minimalen Rechtevergabe: Jede Person im Team erhält nur Zugriff auf die Informationen und Systeme, die für seine Arbeit zwingend erforderlich sind. Dies begrenzt das Risiko interner Fehler oder Missbräuche.

- Management von Unternehmens-Assets: Einsatz von Software, mit der Firmenlaptops und -handys bei Verlust oder Diebstahl ferngesteuert kontrolliert, gesperrt oder gelöscht werden können. Eine zentrale IT-Asset-Management-Lösung wie Factorial IT synchronisiert die Geräteverwaltung direkt mit den HR-Prozessen für Ein- und Austritte und stellt so sicher, dass Zugriffsrechte und Geräte-Inventar stets aktuell sind.

Praxisbeispiel

Denken Sie an einen der großen deutschen Seehäfen (wie Hamburg oder Bremerhaven). Eine Person, die automatisierte Kräne bedient, wird entlassen.

Dank des automatisierten Offboarding-Prozesses informiert die Personalabteilung die IT, und die Zugangsdaten werden augenblicklich entzogen. Zudem stellte das Minimalprinzip sicher, dass diese Person während seiner aktiven Zeit keinen Zugriff auf Abrechnungssysteme oder Zolldatenbanken hatte.

Ohne diese Maßnahmen hätte sich die Person sich von zu Hause aus einloggen und die Systeme sabotieren können, was Hunderte von Containern lahmgelegt hätte.

Multifaktor-Authentifizierung (MFA) und sichere Kommunikation

Passwörter allein reichen nicht mehr aus, um kritische Systeme zu schützen. NIS2 verlangt zusätzliche Sicherheitsebenen zur Identitätsprüfung und Kommunikationskanäle, die nicht abgefangen werden können – besonders während der Bewältigung von Vorfällen.

Zur Vervollständigung der Checkliste sollte implementiert werden:

- Multifaktor-Authentifizierung (MFA): Zwei-Faktor-Authentifizierung über Apps, SMS oder Hardware-Token für alle Netzwerkzugriffe, insbesondere bei VPNs, Homeoffice und Administratorkonten.

- Verschlüsselte interne Kommunikation: Firmeneigene Chats, Anrufe und Videokonferenzen, die mit Ende-zu-Ende-Verschlüsselung geschützt sind.

- Alternative Notfall-Kommunikationskanäle: Bereitstellung eines parallelen sicheren Systems, um die Reaktion auf einen Cyberangriff zu koordinieren, falls die üblichen Dienste unterbrochen sind.

Praxisbeispiel

Ein deutscher Cloud-Anbieter wird Ziel eines Angriffs. Einer angreifenden Person gelingt es, per Phishing das Administratorkennwort einer fachkundigen Person aus dem Ingenieursteam zu stehlen.

Beim Versuch, aus einem anderen Land auf die Server zuzugreifen, verlangt das System eine MFA, die nur die berechtigte Person auf seinem Smartphone freigeben kann. Der Zugriff wird blockiert.

Die Person alarmiert den Krisenstab, und das Team koordiniert sich über einen alternativen verschlüsselten Kanal. So wird verhindert, dass die angreifende Person (der eventuell E-Mails mitliest) die Verteidigungsstrategie stört.

FAQ

Was ist die NIS2 Richtlinie einfach erklärt?

Die NIS2-Richtlinie ist ein EU-weites Gesetz zur Stärkung der Cybersicherheit. Sie verpflichtet Unternehmen in kritischen Sektoren, strengere Sicherheitsmaßnahmen umzusetzen, Risiken zu managen und Sicherheitsvorfälle den zuständigen Behörden zu melden, um die digitale Infrastruktur besser zu schützen.

Für wen gilt die NIS2?

Die NIS2-Richtlinie gilt für eine erweiterte Liste von Sektoren, die als „wichtig“ oder „besonders wichtig“ eingestuft werden. Dazu gehören unter anderem Energie, Verkehr, Gesundheit, digitale Infrastruktur, öffentliche Verwaltung und die Lebensmittelproduktion, abhängig von der Unternehmensgröße.

Was sind die 10 Maßnahmen von NIS2?

Die 10 Kernmaßnahmen umfassen Risikoanalyse, Vorfallmanagement, Business Continuity, Sicherheit der Lieferkette, sichere Systementwicklung, Wirksamkeitsprüfung, Cyber-Hygiene, Kryptografie, Personalsicherheit und Zugriffskontrolle sowie Multi-Faktor-Authentifizierung. Ein zentrales Asset-Management, wie es Factorial als All-in-one-Unternehmenssoftware bietet, unterstützt bei der Umsetzung der Zugriffskontrolle.

Wann muss NIS2 umgesetzt sein?

Die EU-Mitgliedstaaten müssen die NIS2-Richtlinie bis zum 17. Oktober 2024 in nationales Recht umsetzen. Ab dem 18. Oktober 2024 müssen die betroffenen Unternehmen die neuen Anforderungen verbindlich erfüllen und die entsprechenden Sicherheitsmaßnahmen nachweisen können.

Was passiert wenn man NIS2 nicht umsetzt?

Bei Nichteinhaltung der NIS2-Richtlinie drohen empfindliche Sanktionen. Je nach Schwere des Verstoßes und Unternehmensgröße können hohe Bußgelder verhängt werden, die für besonders wichtige Einrichtungen bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes erreichen können.